2018-2019

实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

实践目录

一.各种搜索技巧的应用

1.搜索网址目录结构

2.搜索引擎查询IP地址

3.fofa.so的使用

4.使用 来进行路由追踪

5.检查特定类型的文件

二.DNS IP注册信息的查询

1 .whois查询

2.,dig域名查询

3. 地理位置查询

三.基本的扫描技术

1.主机发现

2.端口扫描

3.版本探测

4.具体服务的查点

四.漏洞扫描————安装

课后问题

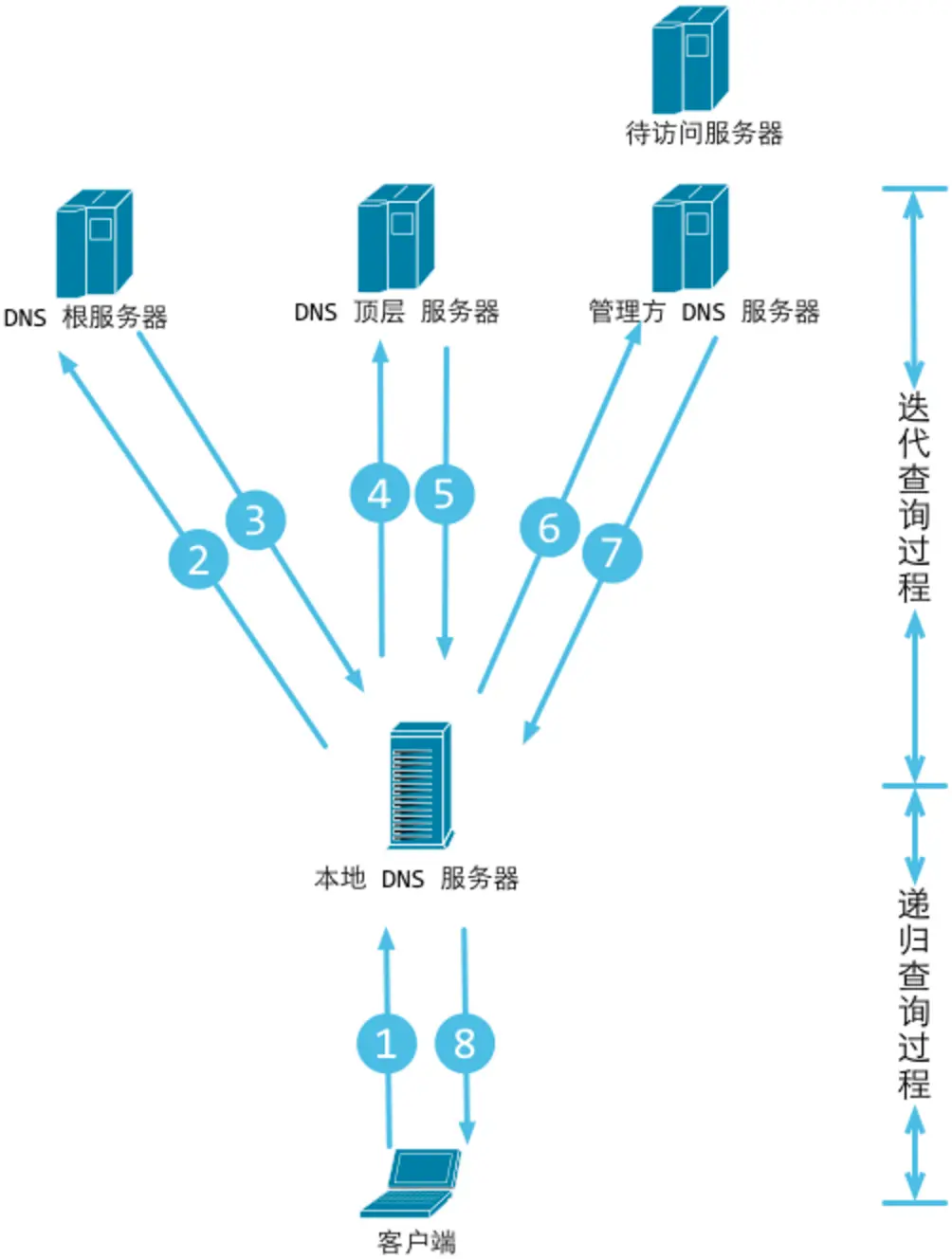

1.哪些组织负责DNS,IP的管理。

DNS管理机制全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,主要负责拉丁美洲美洲业务,负责非洲地区业务

所有的IP地址都由国际组织NIC( )负责统一分配的,目前全世界共有三个这样的网络信息中心。而我国申请IP地址要通过APNIC,APNIC的总部设在日本东京大学。申请时要考虑申请哪一类的IP地址,然后向国内的代理机构。

2.什么是3R信息。

注册人,注册商,官方注册局

3.评价下扫描结果的准确性。

我感觉IP地址的定位还是不准确的,但是那些精确地查找路径扫描主机的信息还是比较准确的,而扫描主机的我认为漏洞的更新肯定是比要快的,所以在扫描我的win10主机时发现的漏洞就比较少

各种搜索技巧的应用 1.搜索网址目录结构 2.搜索引擎查询IP地址 3.fofa.so的使用

FOFA是白帽汇推出的一款网络空间资产搜索引擎。

它能够帮助用户迅速进行网络资产匹配、加快后续工作进程。

例如进行漏洞影响范围分析、应用分布统计、应用流行度排名统计等。

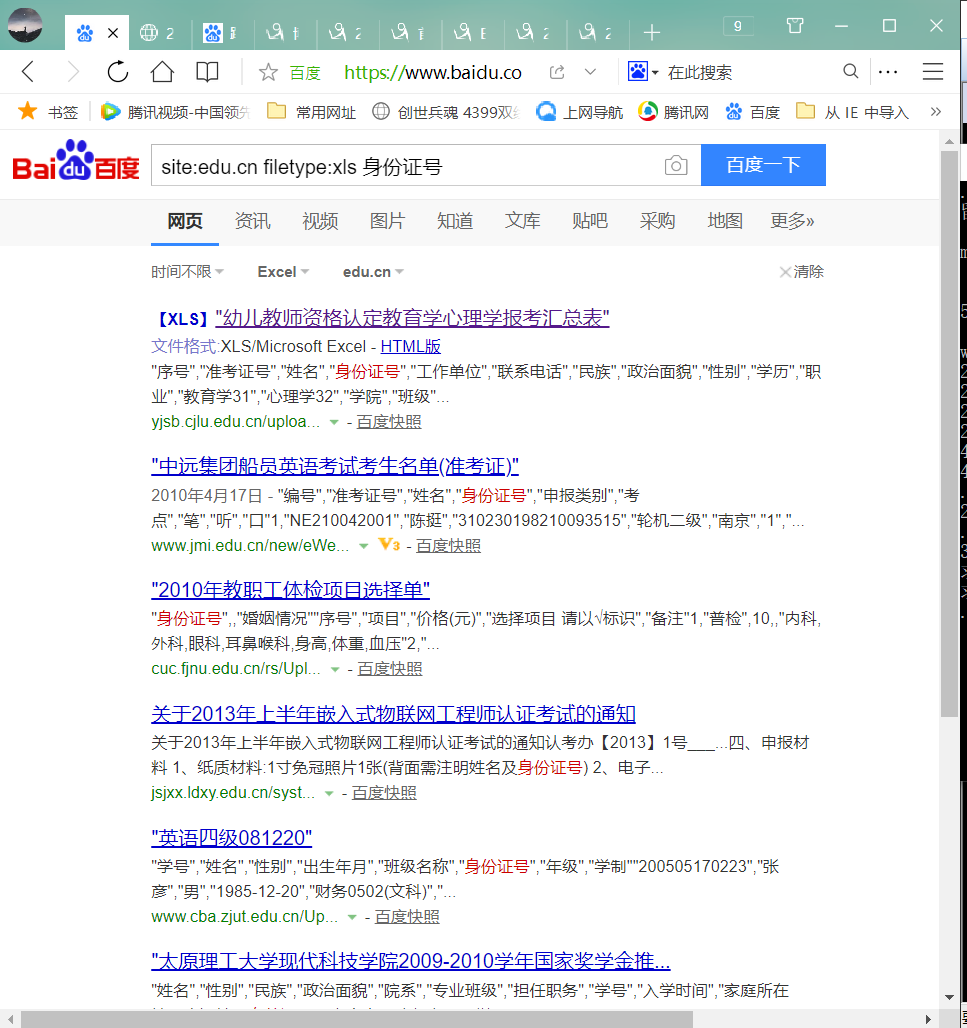

4.使用 来进行路由追踪 5.检查特定类型的文件

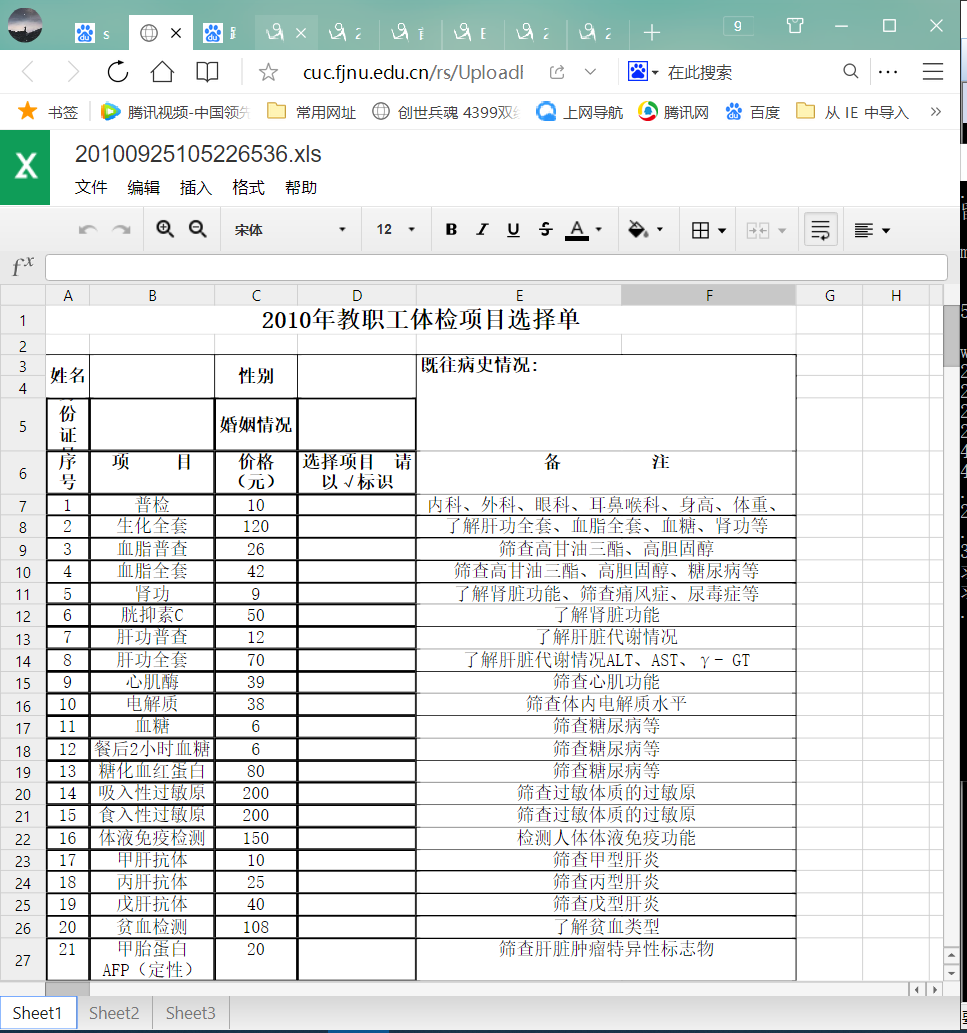

site: :xls 身份证号

查询结果

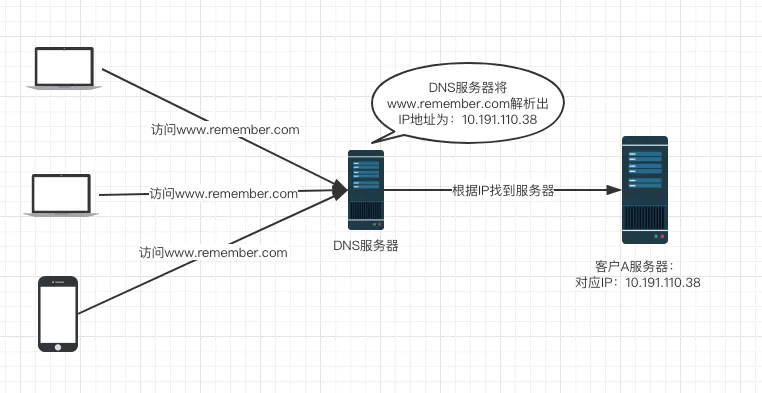

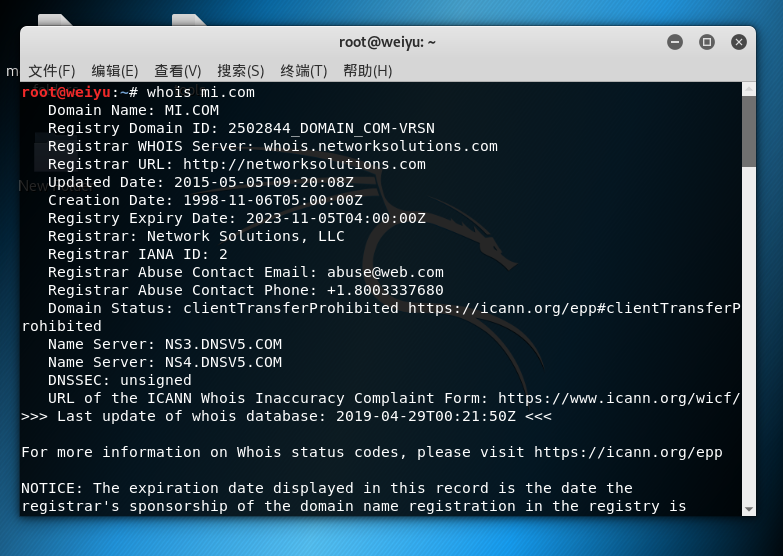

DNS IP注册信息的查询 1.whois查询

1)域名所有人:这一项说明这个域名属于谁。上例中,是所有人。

注意:域名所有人这一项是不能随意修改的,所有人填写为企业机构信息的域名修改所有人需要办理域名过户。

因此用户在填写时要特别注意。要修改这一项, 认为是将域名过户( )给另一注册人。

2)管理联系人( ):管理联系人有权修改域名的大部分记录,包括域名所有人的地址、邮编、电话和传真号码、管理联系人本身、技术联系人(后面介绍)、付款联系人(后面介绍)、域名服务器(后面介绍)等。

3)技术联系人( ):它的权限基本上和上面的管理联系人相同。通常的安排是所有人安排自己公司的技术人员作管理联系人,由提供网络服务器的ISP 来作技术联系人,这样,在需要时,所有人自己或者ISP 都可以进行修改。

4)付款联系人( ):付款联系人主要对域名的付款负责, 的帐单(发票)是寄往付款联系人的。

5)域名服务器( ):这些服务器为所注域名提供域名解析服务。 要求至少有两台域名服务器,以确保域名服务不会间断。这些域名服务器必须是在 上真实有效的服务器,这些域名服务器必须对所注域名提供DNS 服务,即提供所注域名下的邮件交换器记录、各个服务器的IP地址等。

在终端输入whois 可查询到3R注册信息,包括注册人的姓名、组织和城市等信息。

2.,dig域名查询 3. 地理位置查询

网站可以根据IP查询地理位置

,在那里您可以快速、轻松地确定您的IP地址,或者了解更多关于域名或主机名的信息。

基本的扫描技术 一、主机发现

1.PING

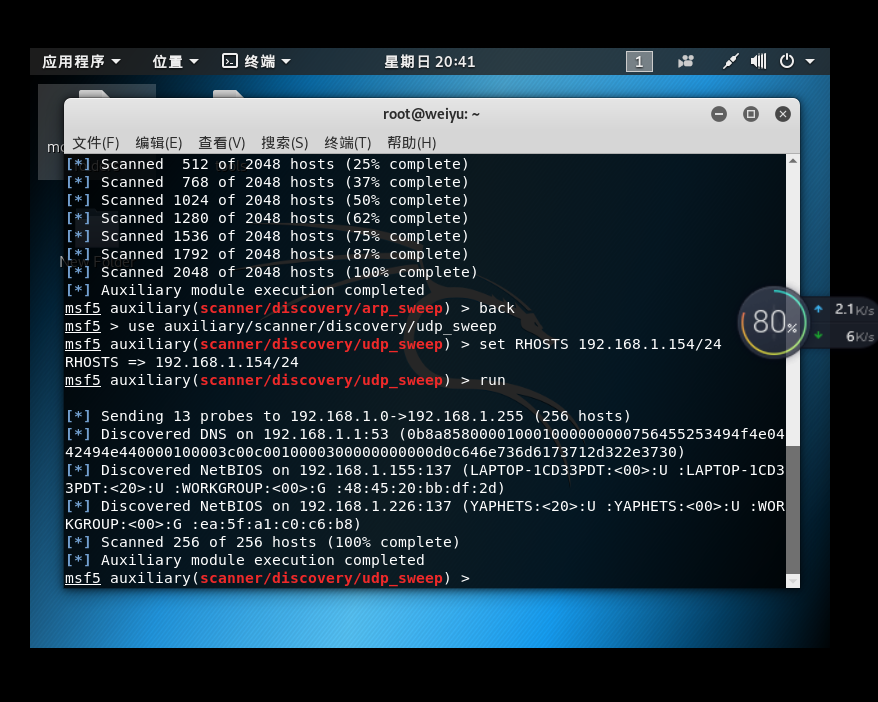

2.中的模块和 模块

arp.sweep使用ARP请求枚举本地局域网络中的所有活跃主机。

udp.sweep通过发送UDP数据包探查指定主机是否舌跃,并发现主机上的UDP服务。

以下是扫描结果

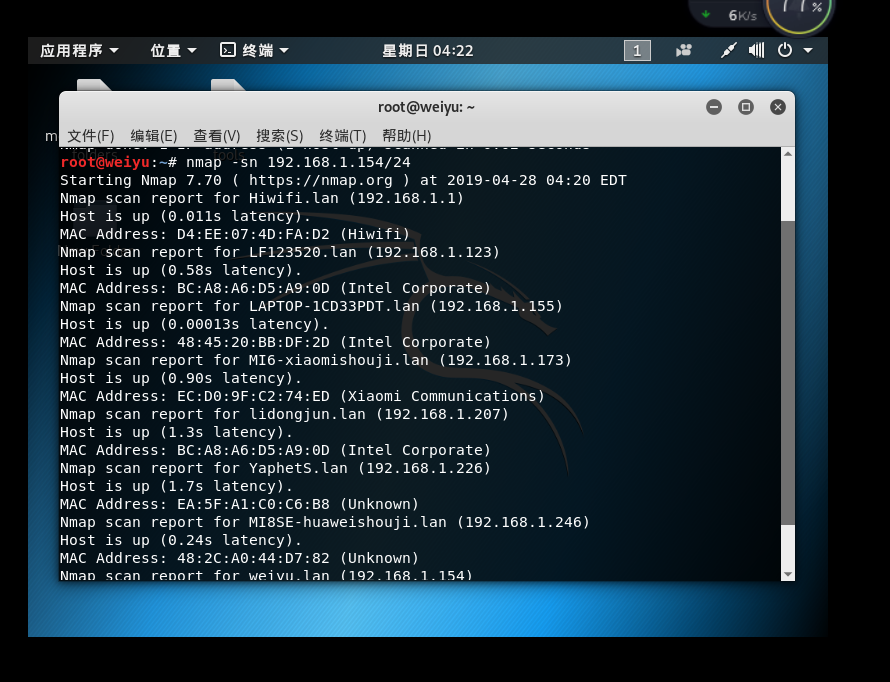

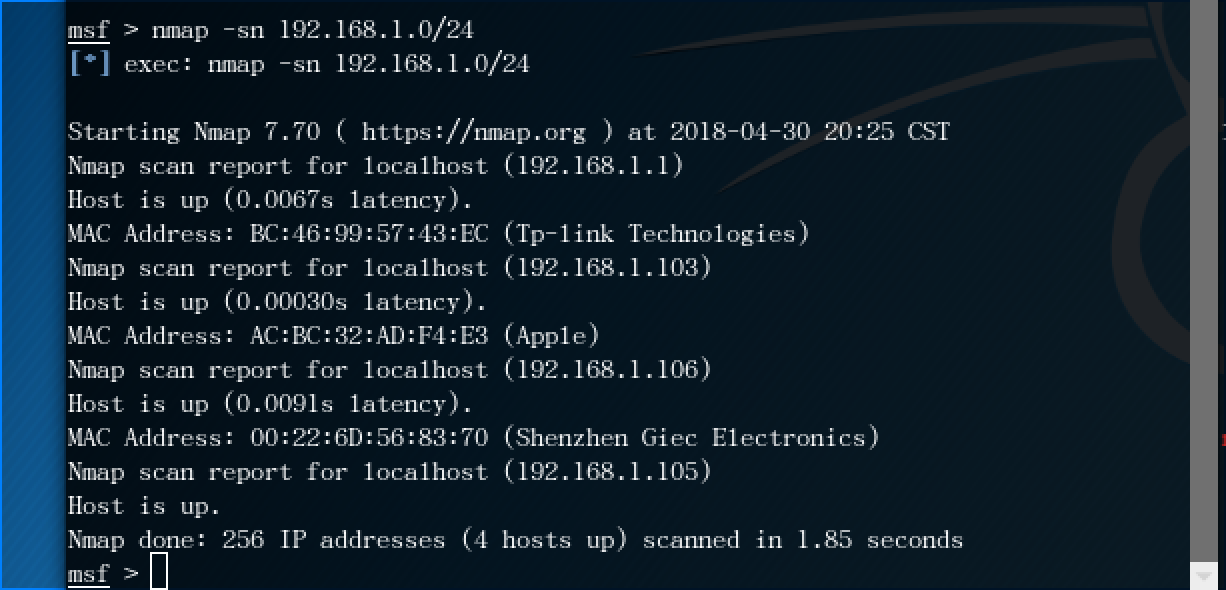

3.nmap -sn

-sP * Ping扫描 * -P0 * 无Ping扫描 * -PS * TCP SYN Ping扫描 * -PA * TCP ACK Ping扫描 * -PU * UDP ping扫描 -PE/PM/PP * ICMP Ping Types扫描 -PR * ARP Ping扫描 -n * 禁止DNS反向解析 * -R * 反向解析域名 * –-dns * 使用系统域名解析器 -sL * 列表扫描 * -6 * 扫描IPv6地址 – * 路由跟踪 -PY * SCTP INIT Ping扫描 -sS:TCP SYN扫描,可以穿透防火墙; -sA:TCP ACK扫描。有时候由于防火墙会导致返回过滤/未过滤端口; -sP:发送ICMP echo探测; -sT:TCP 扫描,最准确,但是很容易被IDS检测到,不推荐; -sF/-sX/-sN:扫描特殊的标志位以避开设备或软件的监测; -O:启用TCP/IP协议栈的指纹特征信息扫描以获取远程主机的操作系统信息; -sV:获取开放服务的版本信息;

输入nmap -sn 192.168.1.154/24进行扫描得到如下结果

可以看到这个网段里面所有的主机

二、端口扫描 三、版本探测

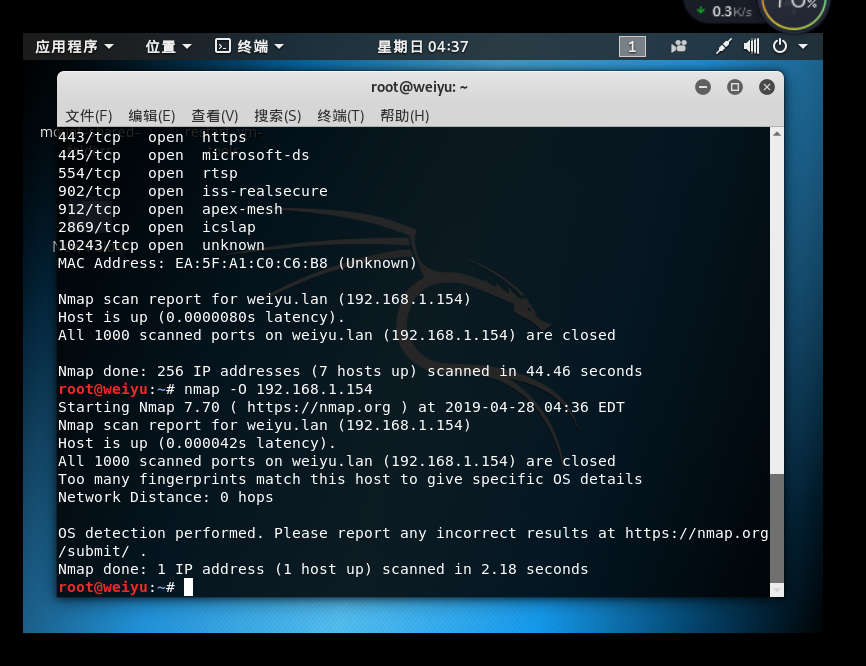

1.nmap -O

原理:nmap -O选项让Nmap对目标的操作系统进行识别,获取目标机的操作系统和服务版本等信息

输入命令nmap -O 192.168.1.154进行探测,以下是探测结果

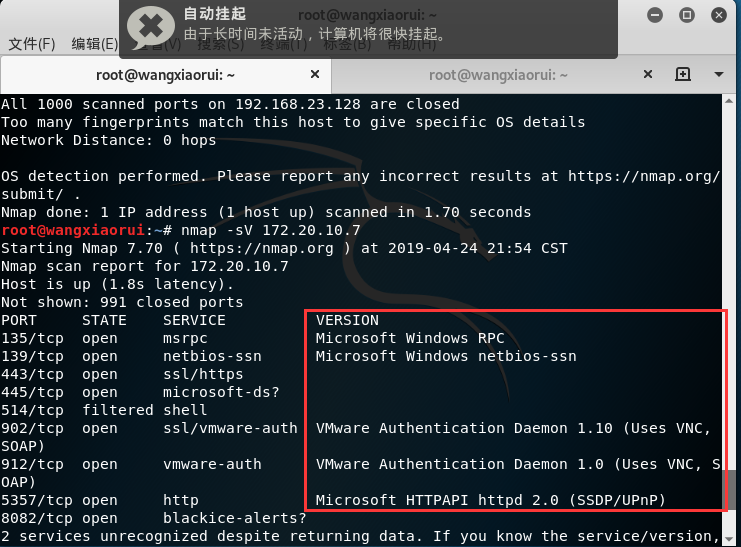

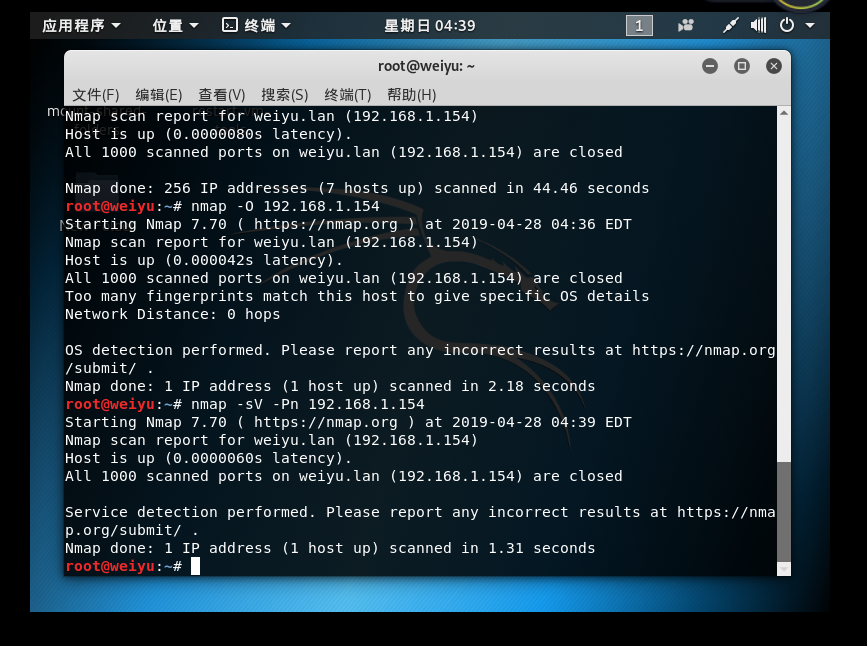

2.nmap -sV

原理:可以查看目标主机的详细服务信息

输入命令nmap -sV -Pn 192.168.1.154进行探测

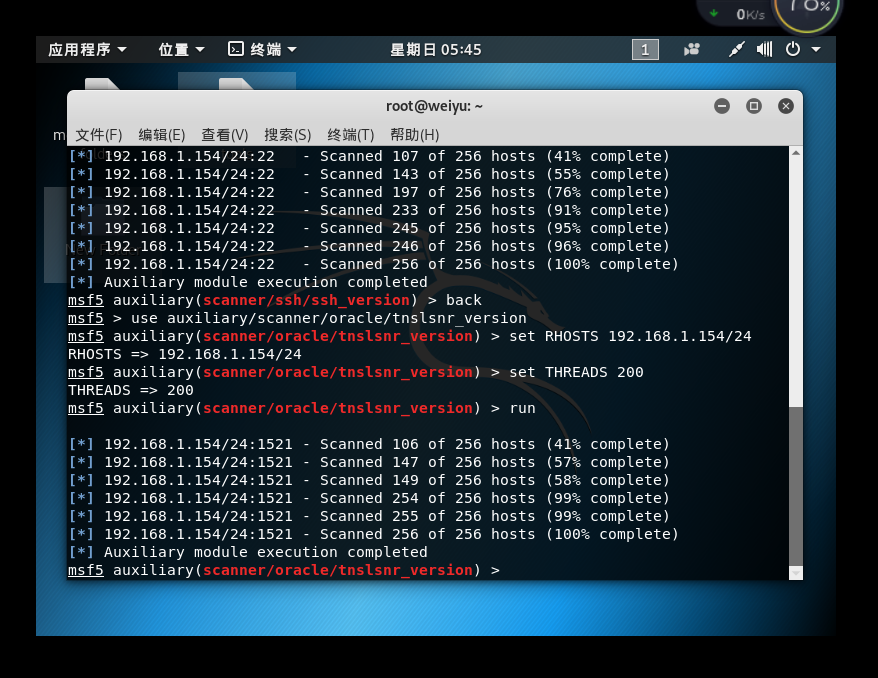

四、具体服务的查点

1.服务扫描

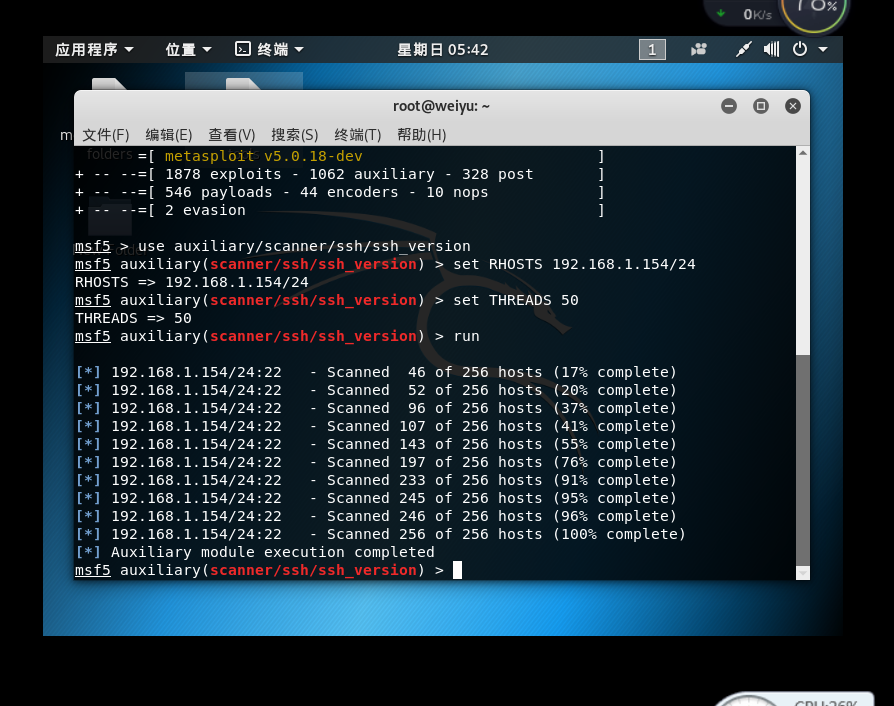

2.SSH服务

use //ssh/ //进入ssh模块 set 192.168.1.154/24 //扫描网段 run

3.数据库服务查点

use /// set 192.168.1.154/24 set 200 run

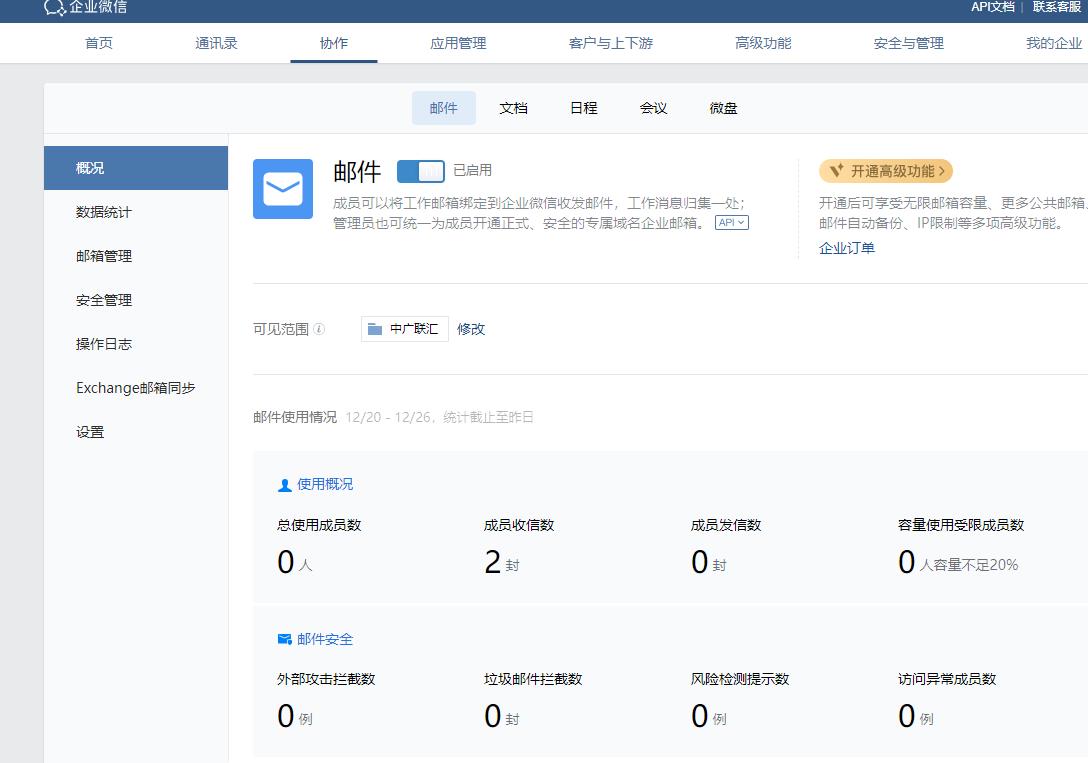

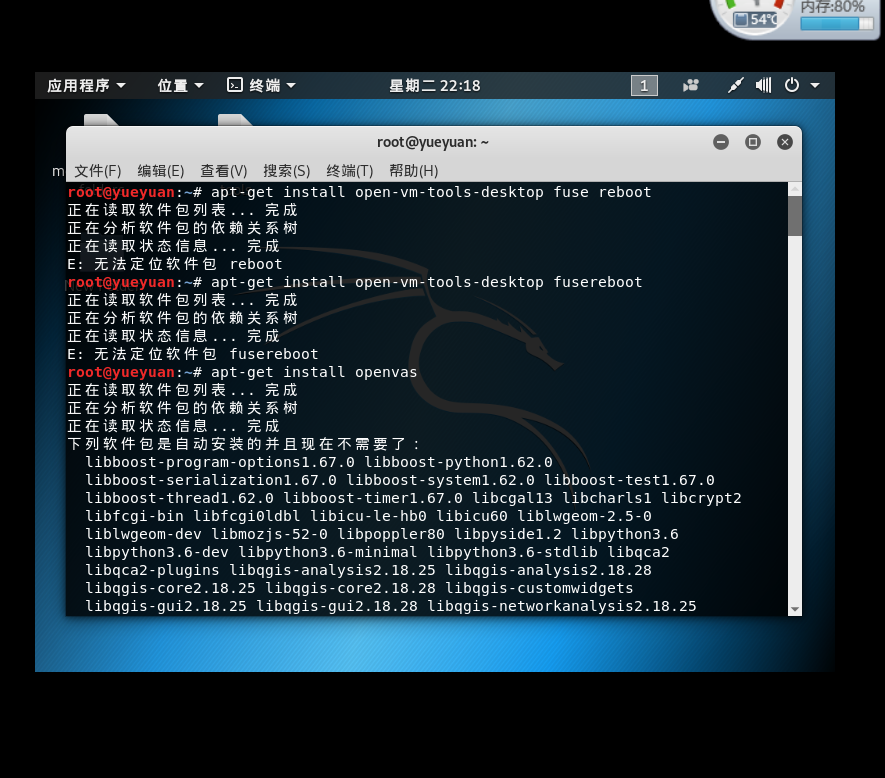

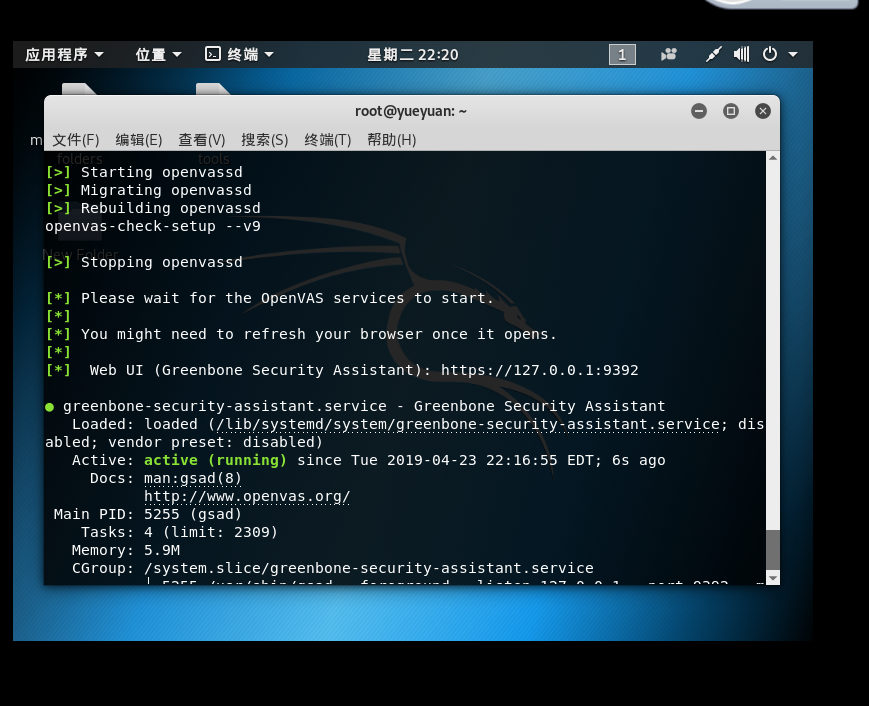

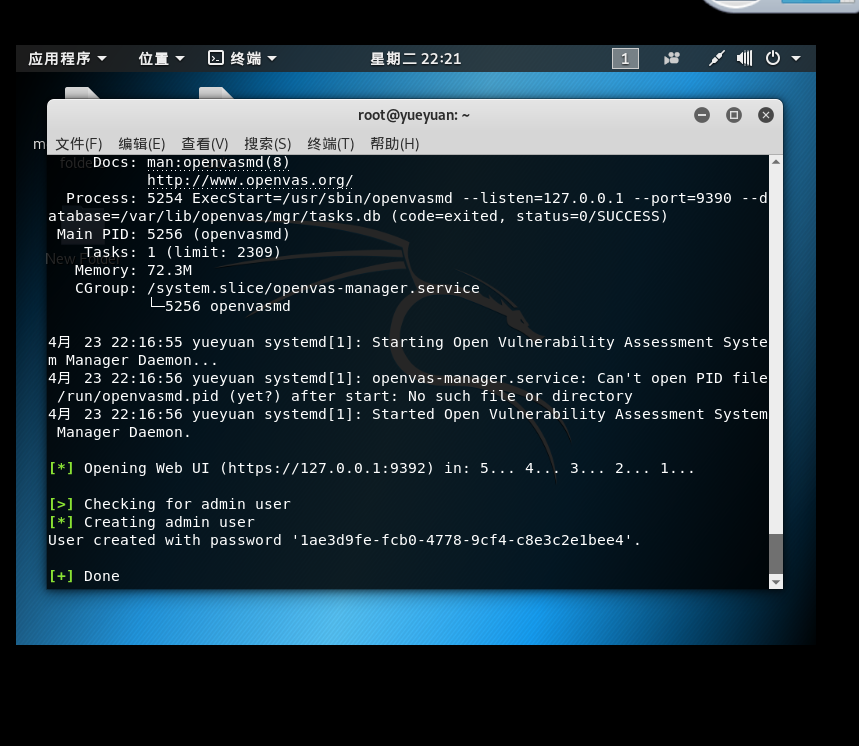

漏洞扫描————安装

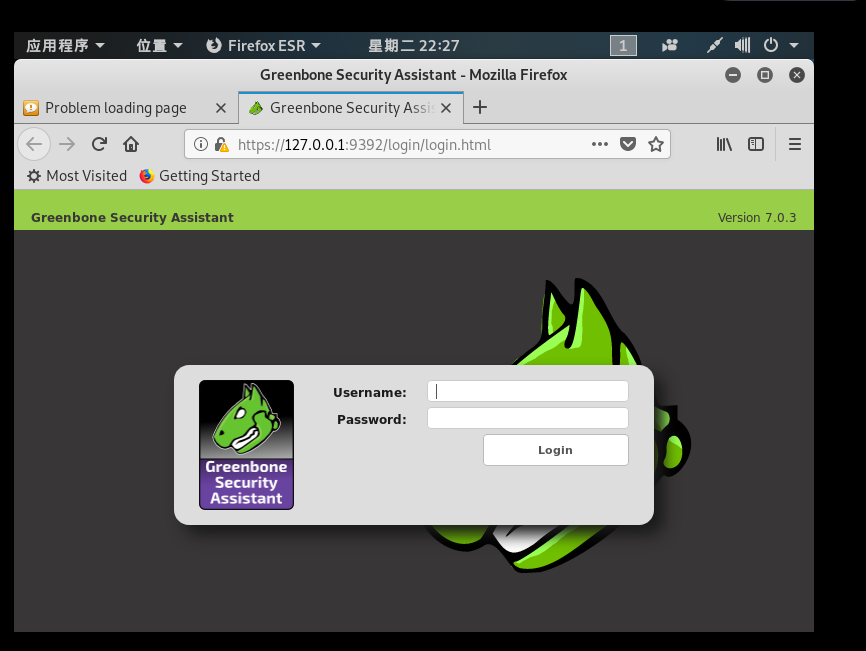

apt-get apt-get dist- apt-get -setup

经过一场漫长的等待就可以安装成功了

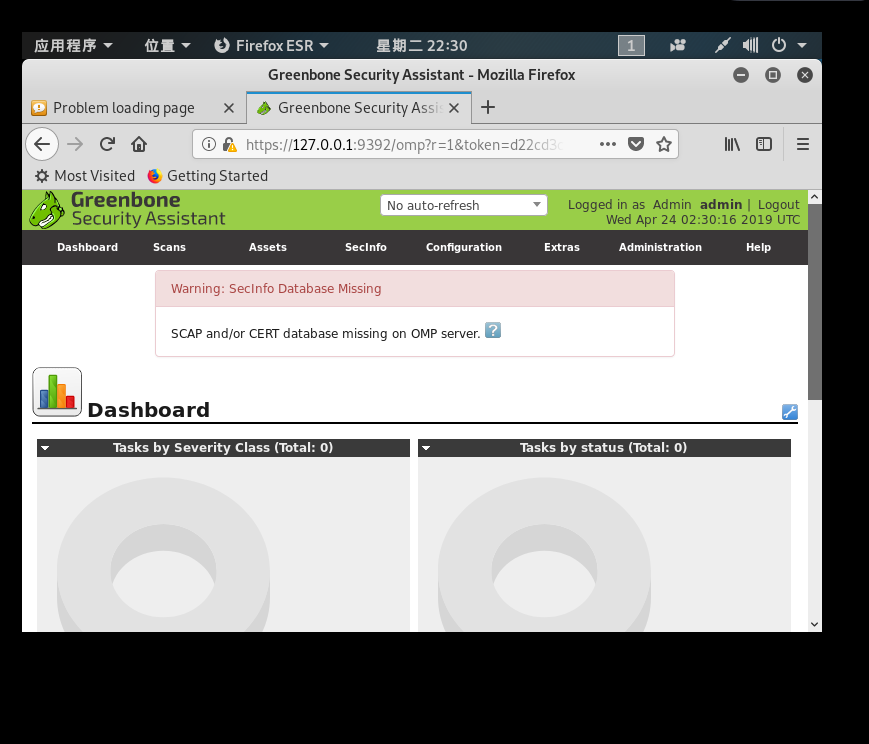

使用:9392即可登入

下面是登入的结果

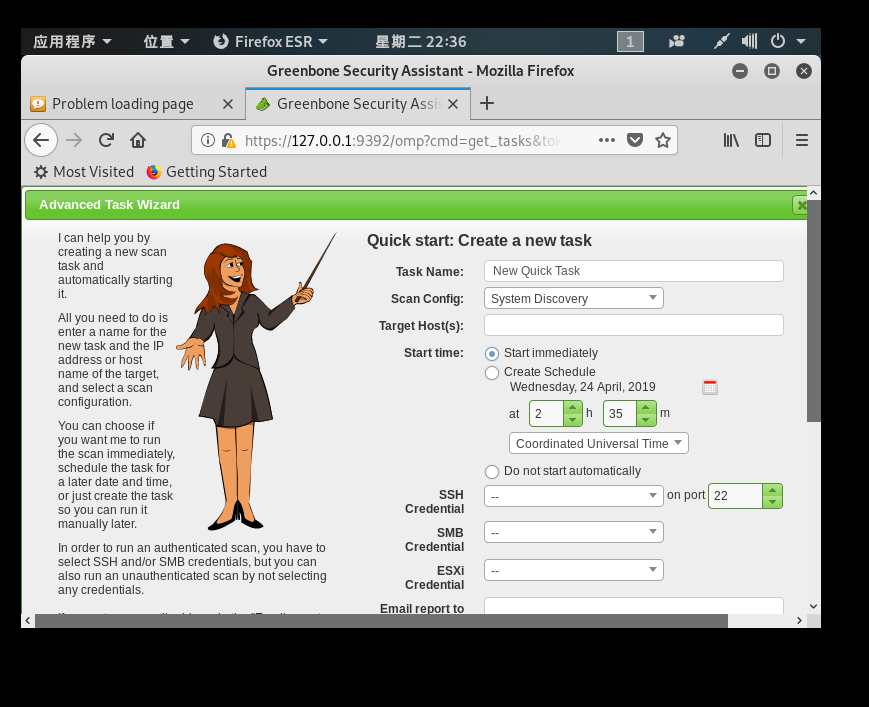

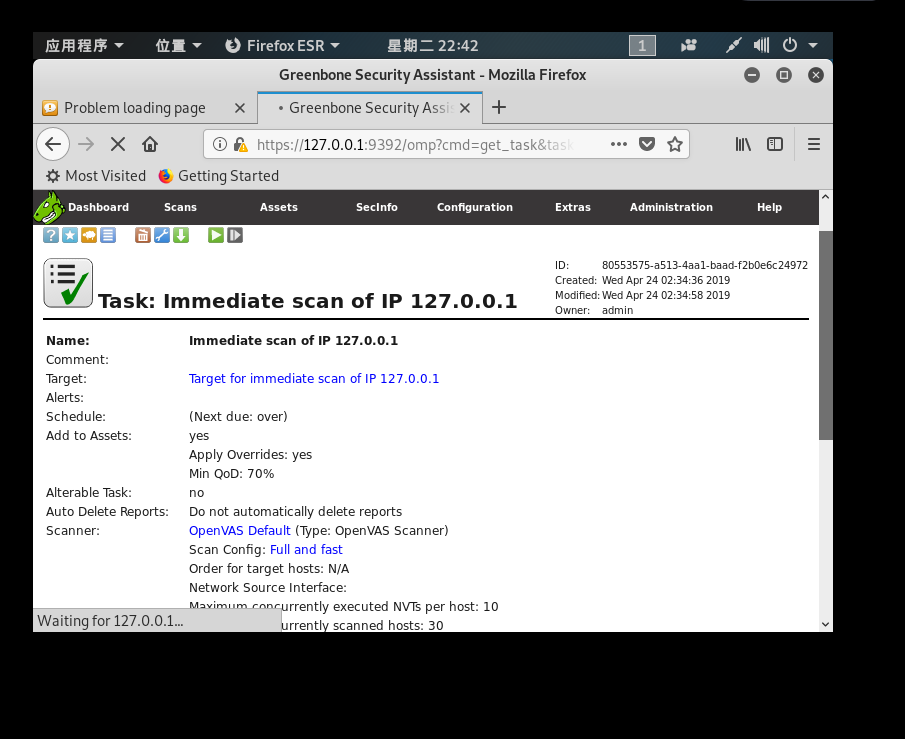

然后设定扫描的目标以及一些详细参数

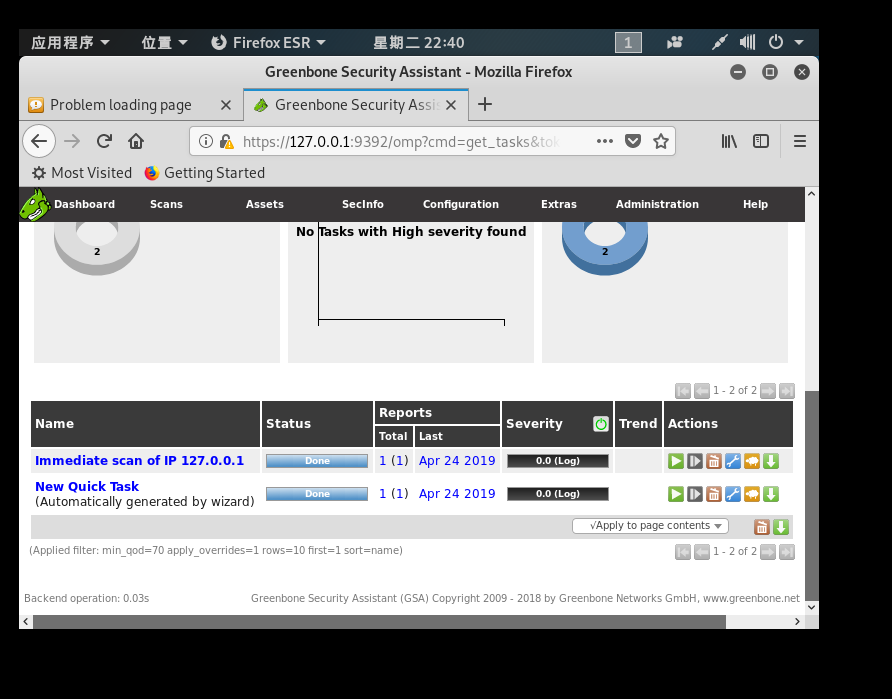

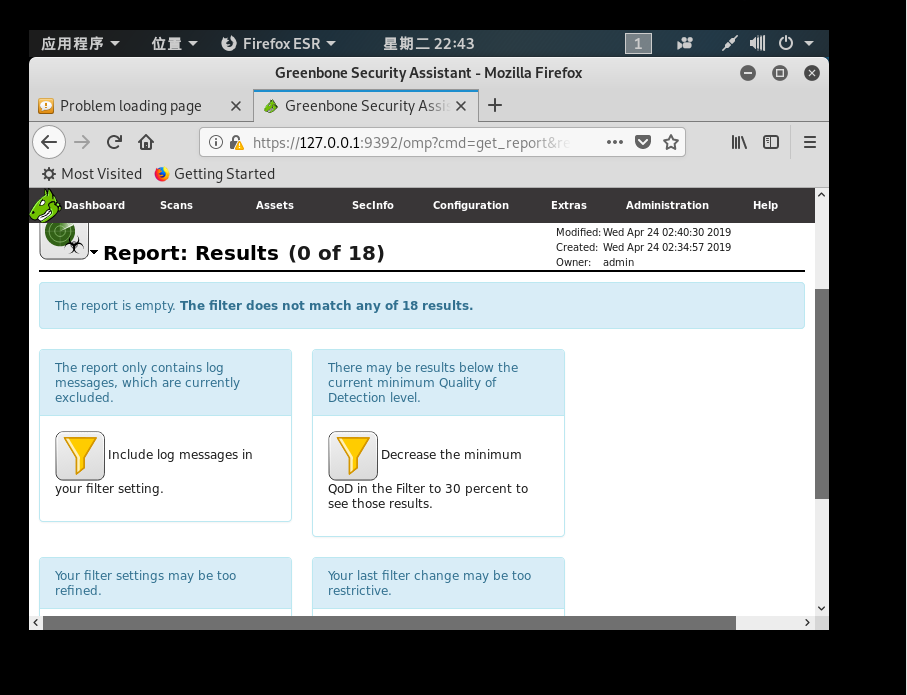

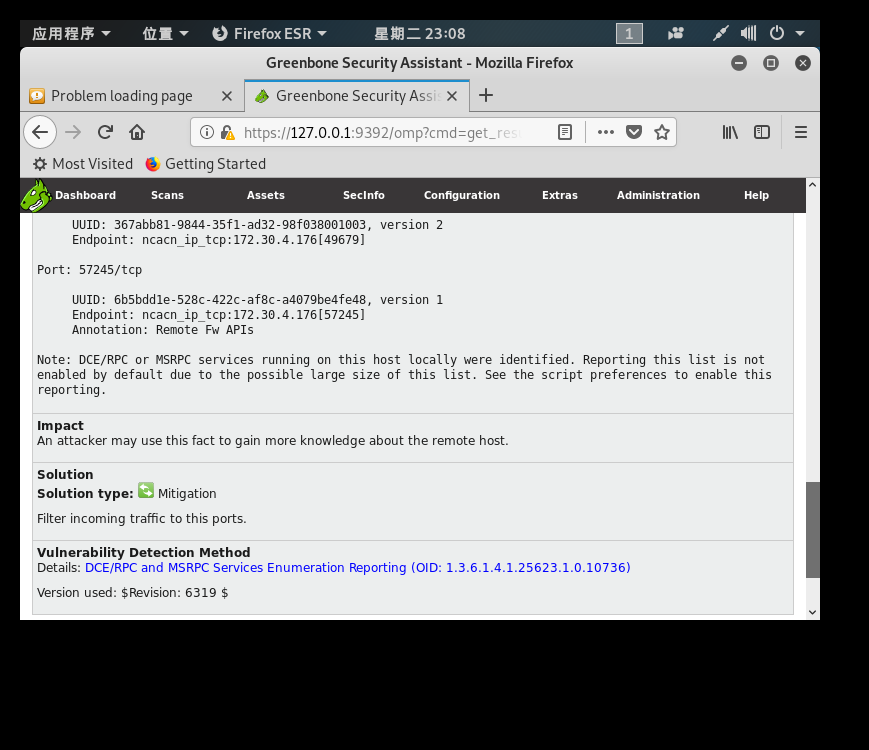

下面是扫描结果

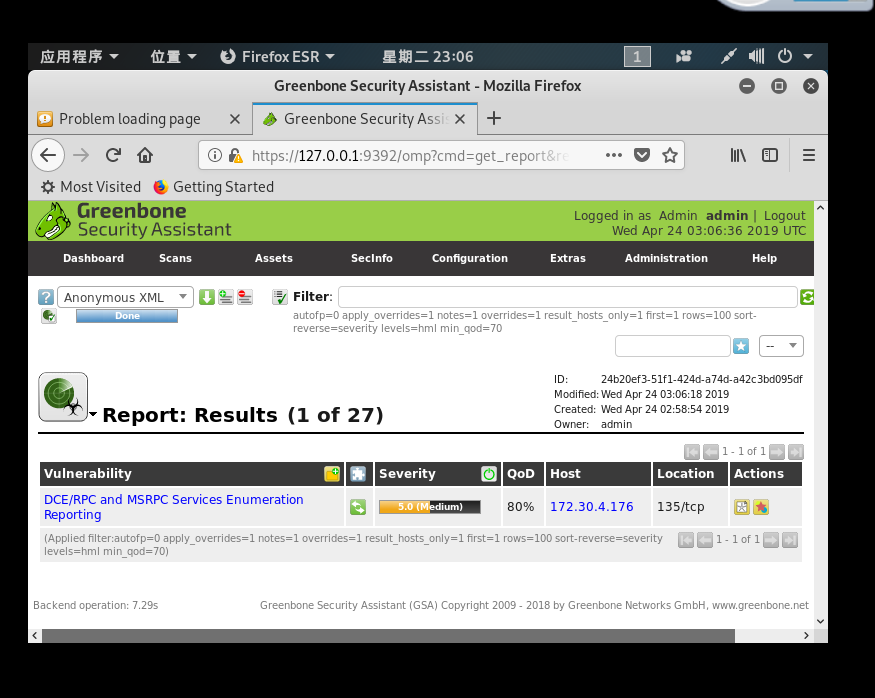

用它来扫描一下我的win10主机,成功发现了一个漏洞

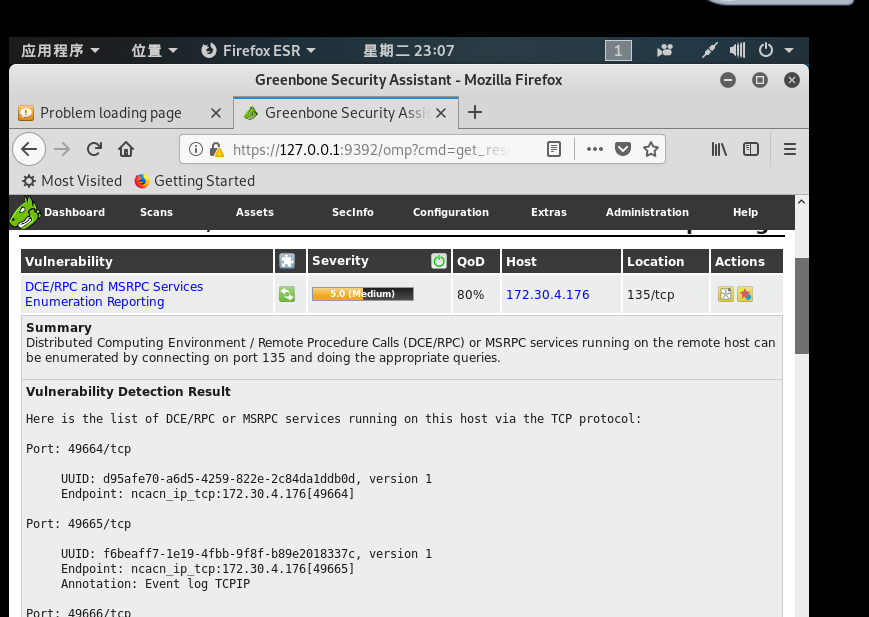

下面来看一下详细结果

漏洞分析