攻防世界misc高手区部分writeup

title: 攻防世界misc高手区部分writeup

tags: ctf

categories: ctf

1.

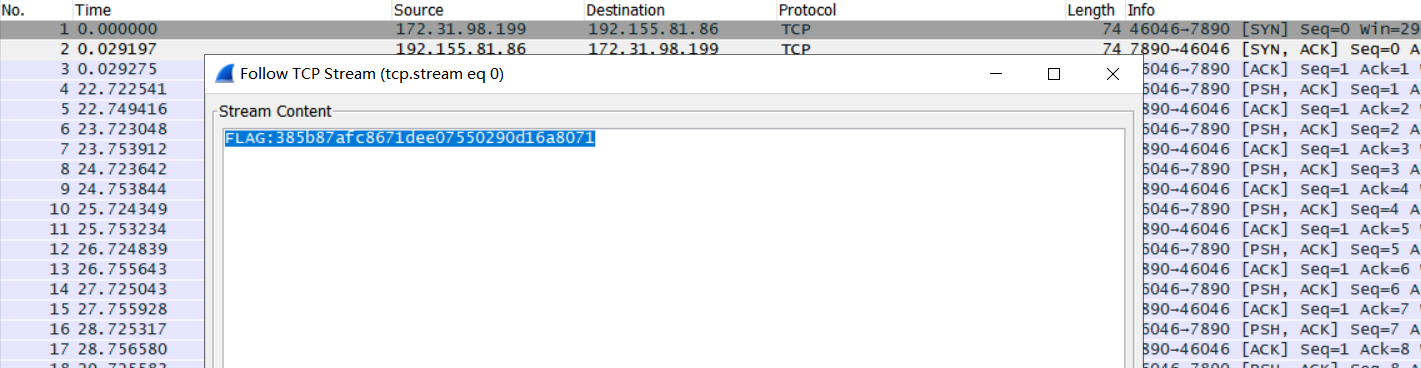

下载下来是一个流量包,用打开,搜索关键字flag,第二行追踪tcp流,

2.

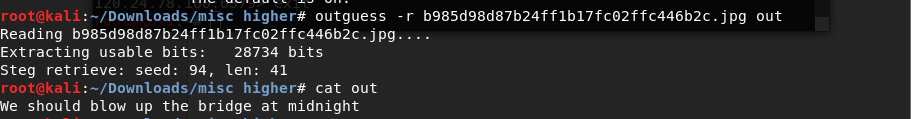

下载下来是一张图片,这里考察算法,在kali下载,apt-get ,

"We blow up the at "即为flag。

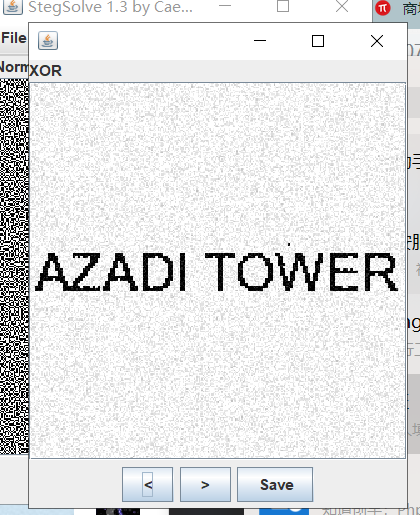

3.What-is-this

下载个解压包,解压后是两张图片,用打开其中一张,用image 进行xor运算,AZADI TOWER即为flag

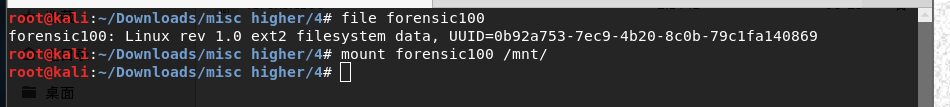

4.Get-the-key.txt

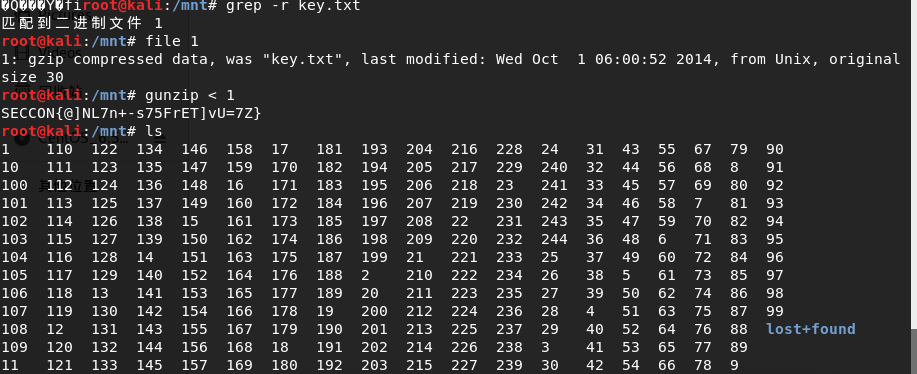

下载来一个解压包,解压后的文件不知道是什么,用file命令查看一下,是磁盘文件,那就先挂载下

下载后有一大堆乱七八糟,用grep命令查找关键字“key.txt”,在1文件,cat查看是乱码,file查看是什么文件,是压缩文件,查看flag

5.签到题

将==转码为ggQ@{gfhgs#},是凯撒+栅栏,解题关键是flag格式ssctf{},所以先凯撒得到 ssC@{srtse#}栅栏得到ssctf{#@rabit}

6.--1

下载是一张图片,记事本打开,文本显示":",flag即为

7.Test-flag--

将转换为16进制字符串flag{}

8.

下载图片后,用打开图片

9.-50

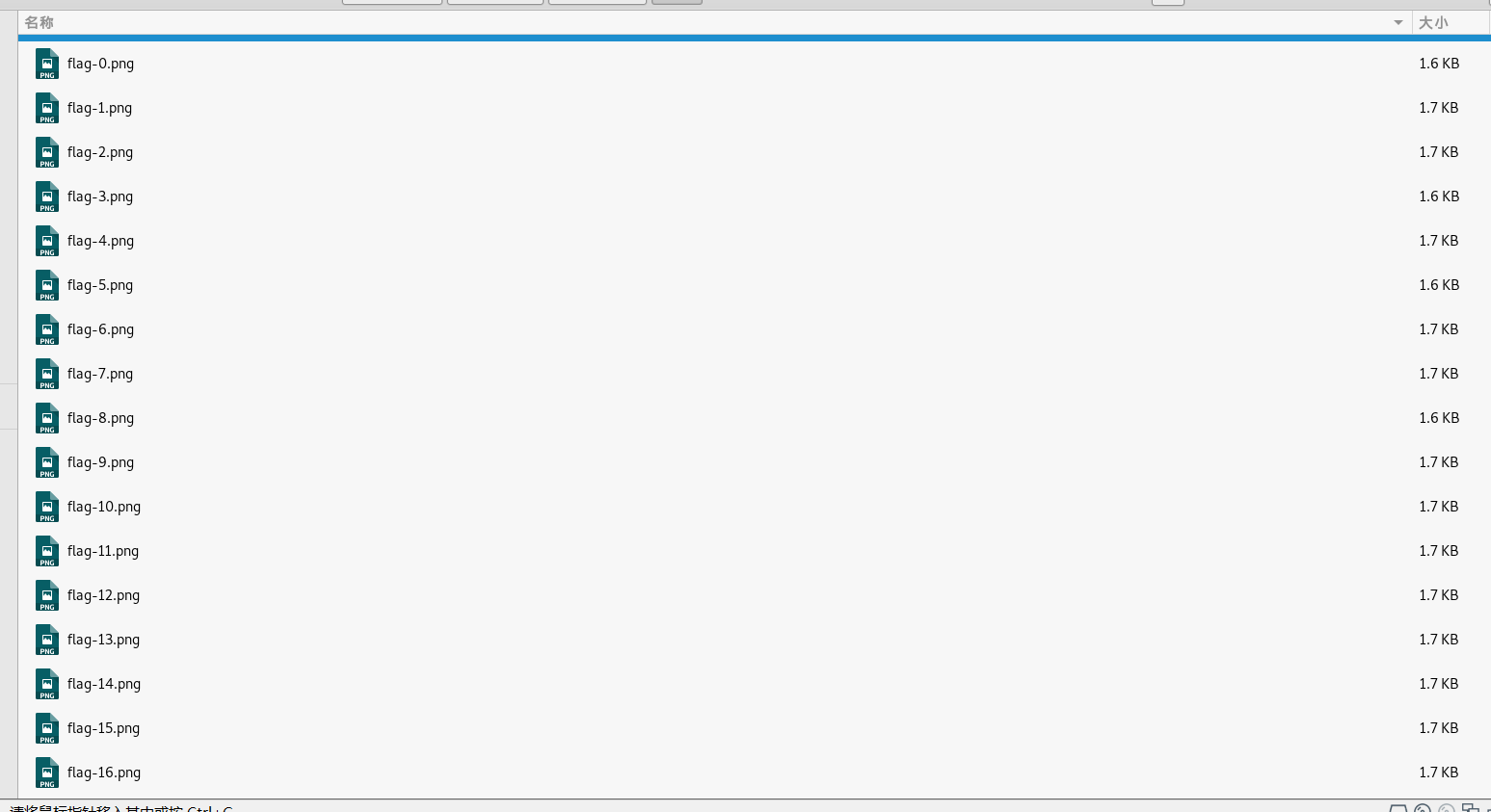

下载来是一张gif图片,分解gif,使用命令分解, .gif flag.png共分解出200张图片

连接这些图片,使用 命令, flag*.png -tile x1 - +0+0 flag.png

-tile是拼接时每行和每列的图片数,这里用x1,就是只一行

-是首选每个图和边框尺寸,我们边框为0,图照原始尺寸即可

*这里参考了:

10.4-2

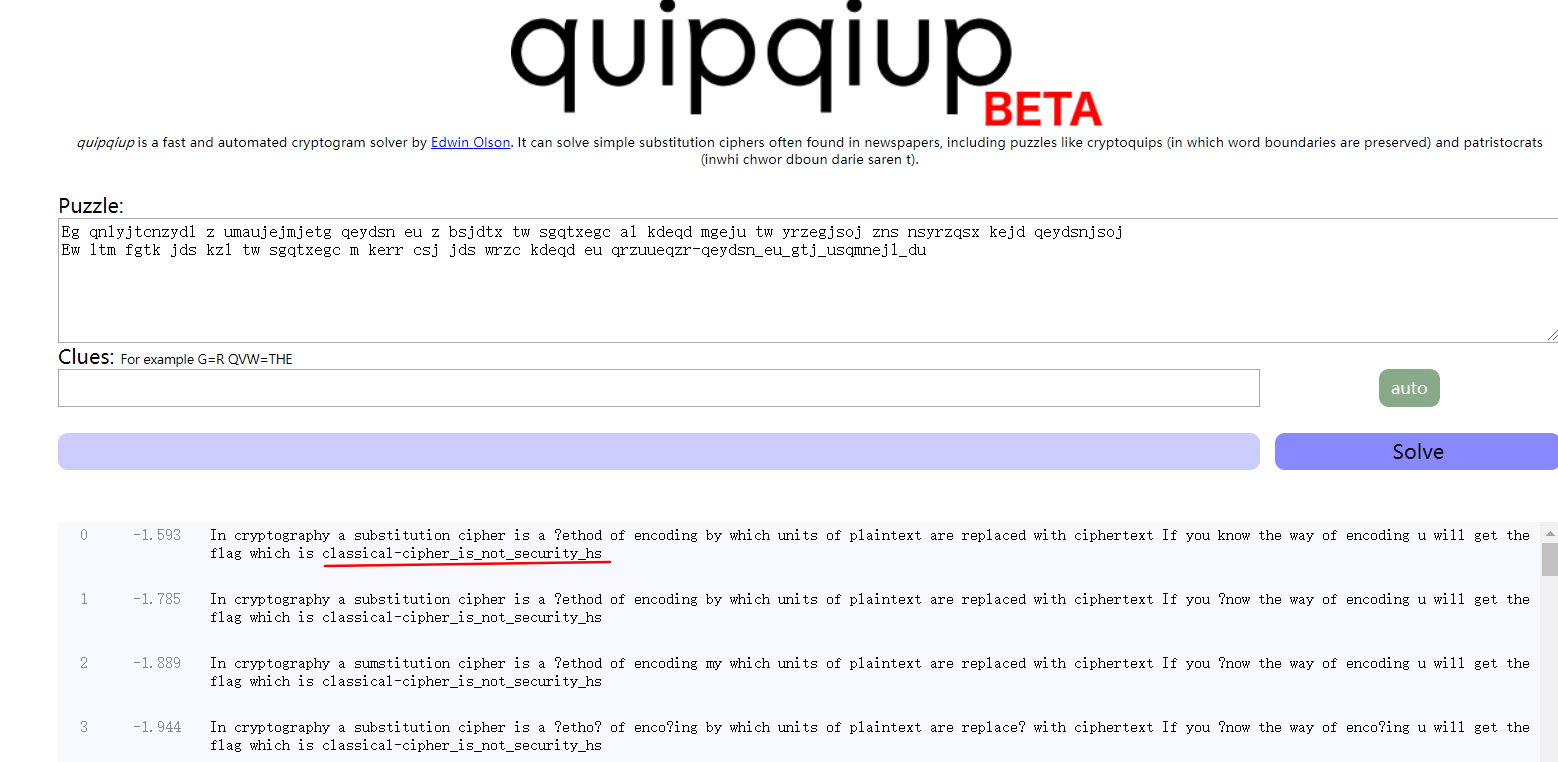

下载后是一个txt文件,里面是不知道是什么,到这个网站进行词频分析,flag即为flag{-ty_hs}

11.misc1

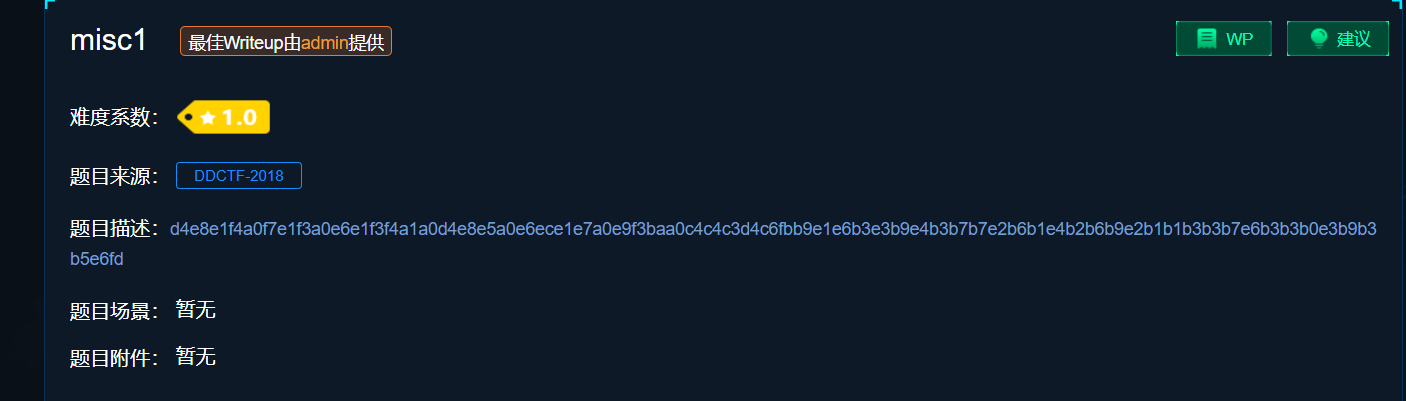

猜测16进制转换字符串,直接转失败转不出来,flag为DDCTF{}

string="d4e8e1f4a0f7e1f3a0e6e1f3f4a1a0d4e8e5a0e6ece1e7a0e9f3baa0c4c4c3d4c6fbb9e1e6b3e3b9e4b3b7b7e2b6b1e4b2b6b9e2b1b1b3b3b7e6b3b3b0e3b9b3b5e6fd"

flag=""

for i in range (0,len(string),2):s = "0x" + string[i] + string[i+1]flag += chr(int(s,16) -128)

print(flag)12.

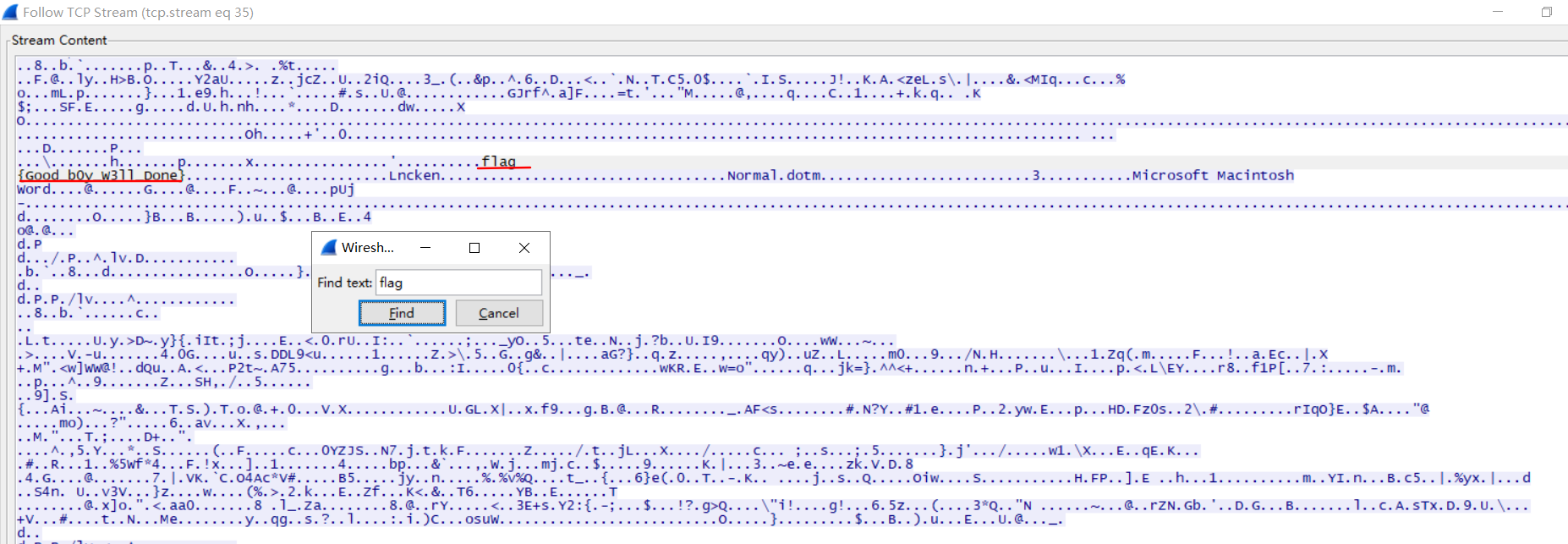

下载压缩包解压后是一个流量包,用打开,搜索关键词flag后,追踪tcp流,在里面搜索flag,可以看到flag

13.肥宅快乐题

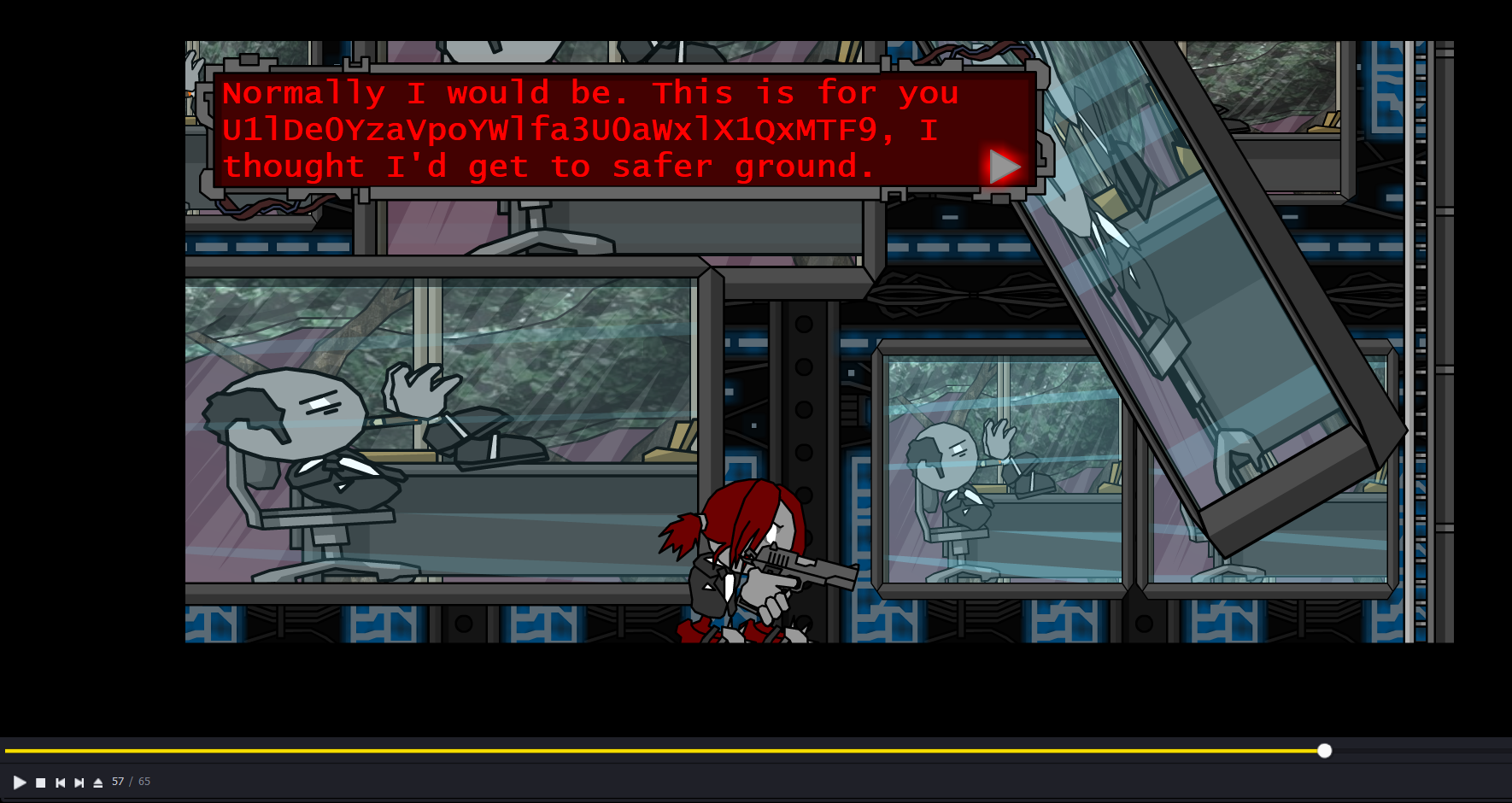

下载后是一个swf文件,是一个游戏,用打开定位57帧,出现对话里面有,解码后为SYC{},即为flag

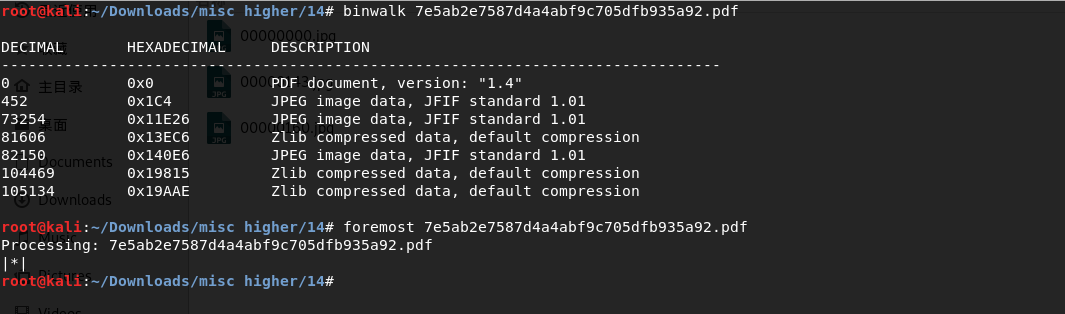

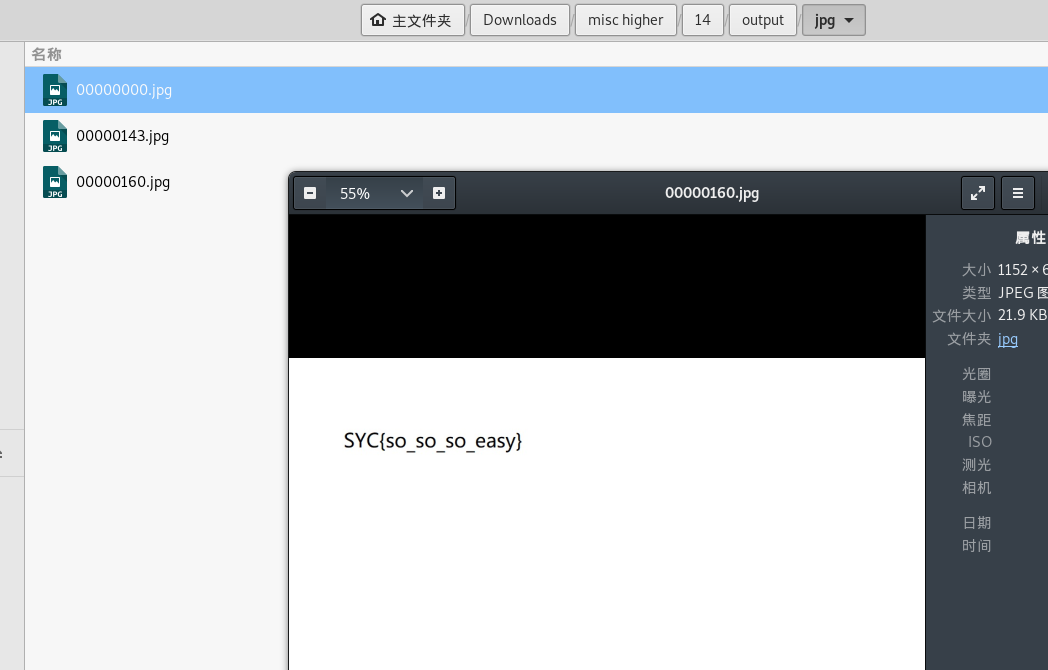

14.小小的PDF

下载后是pdf文件,用分析,有点东西,用分解东西,flag藏在分解的图片里

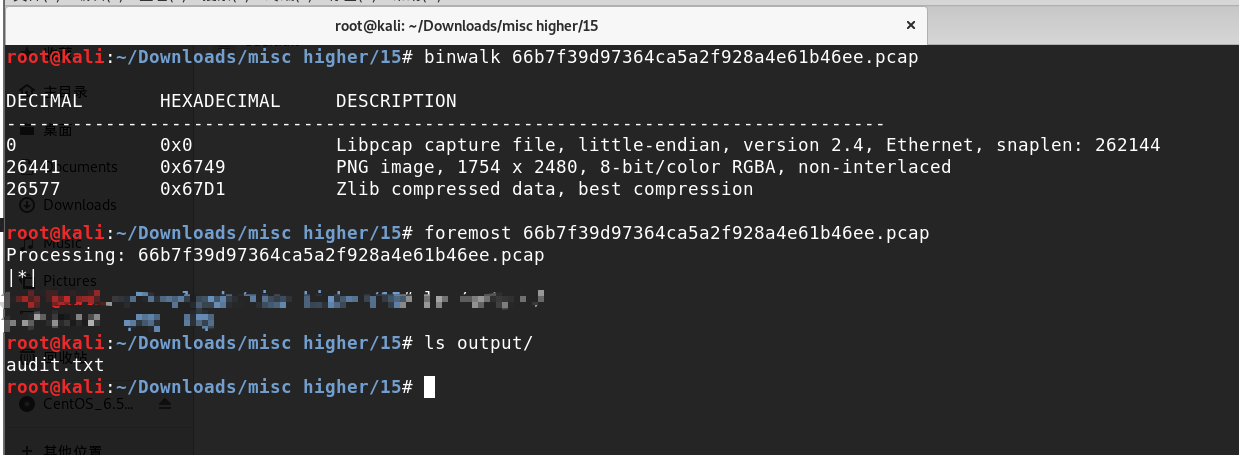

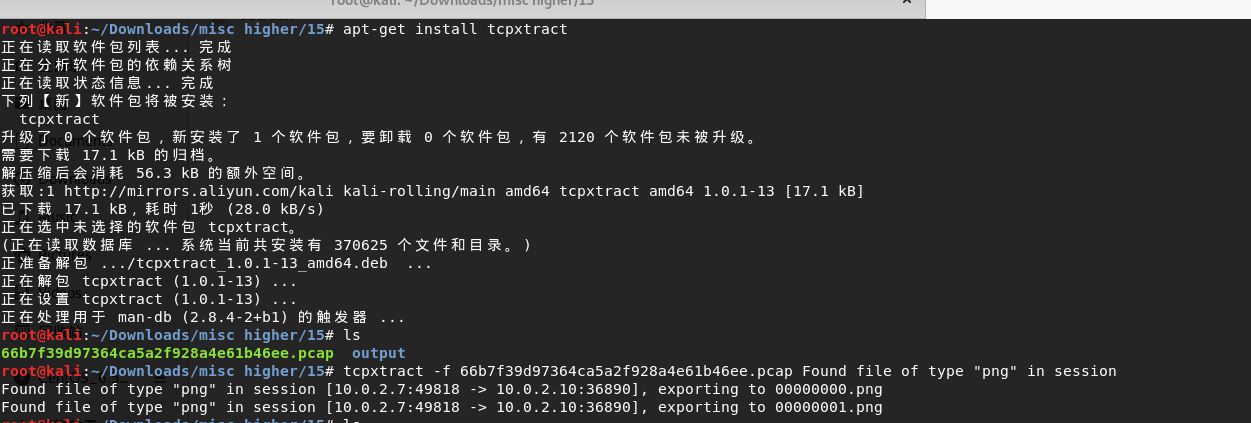

15.

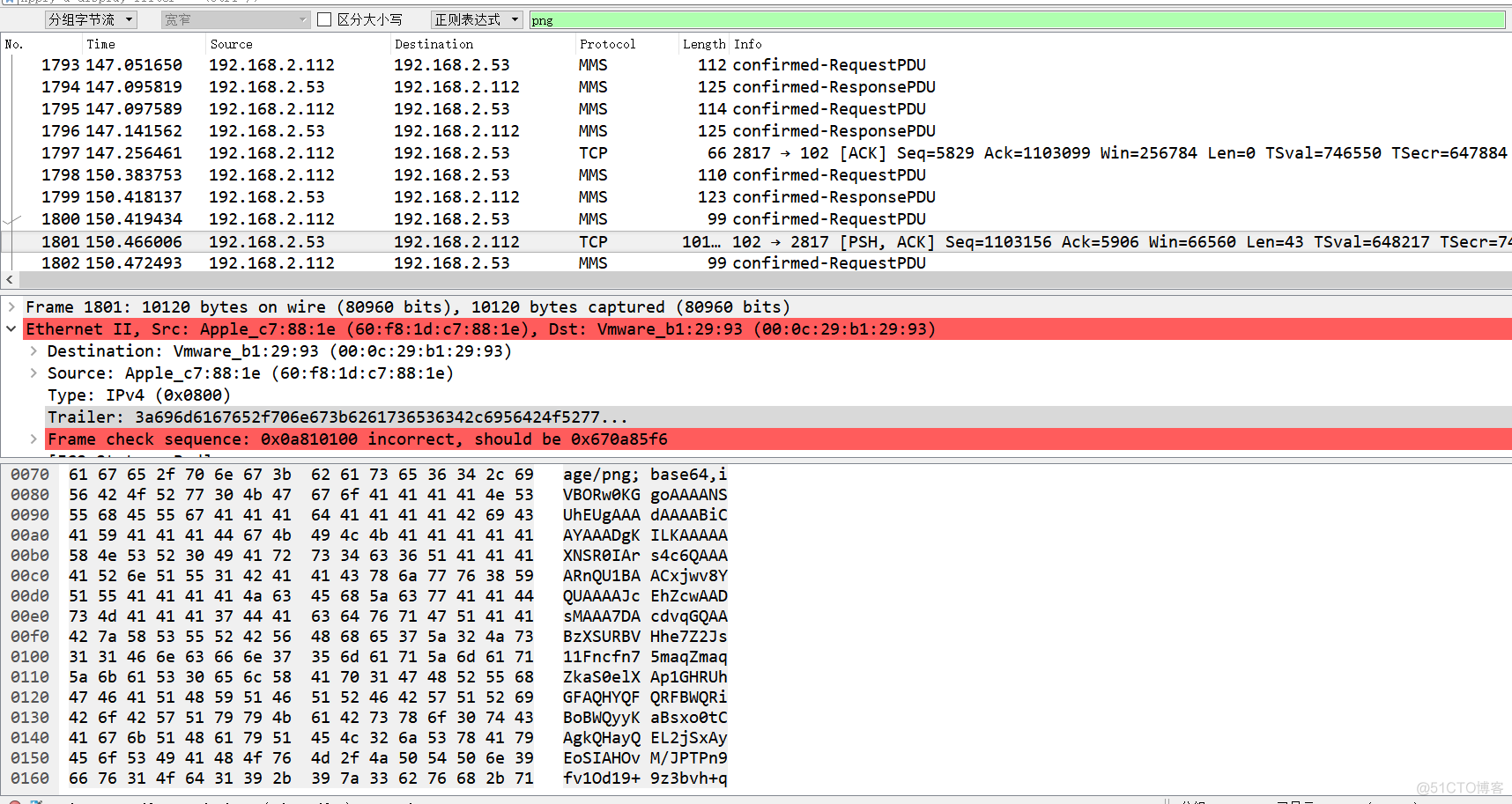

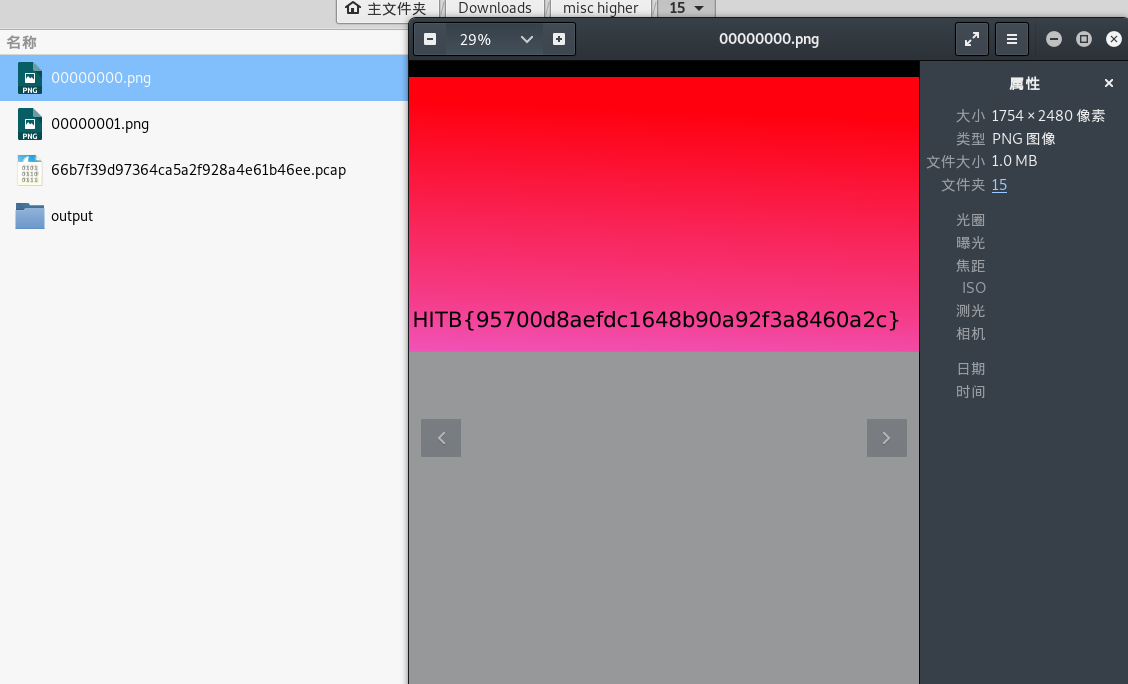

下载后是一个流量包,用打开,flag关键字找到flag.png,但是却弄不出来图片。用看一下有点东西,搞不出来图片

了解到有这个工具,是一种基于文件签名从网络流量中提取文件的工具。安装,并使用分离图片出来,flag值出来了

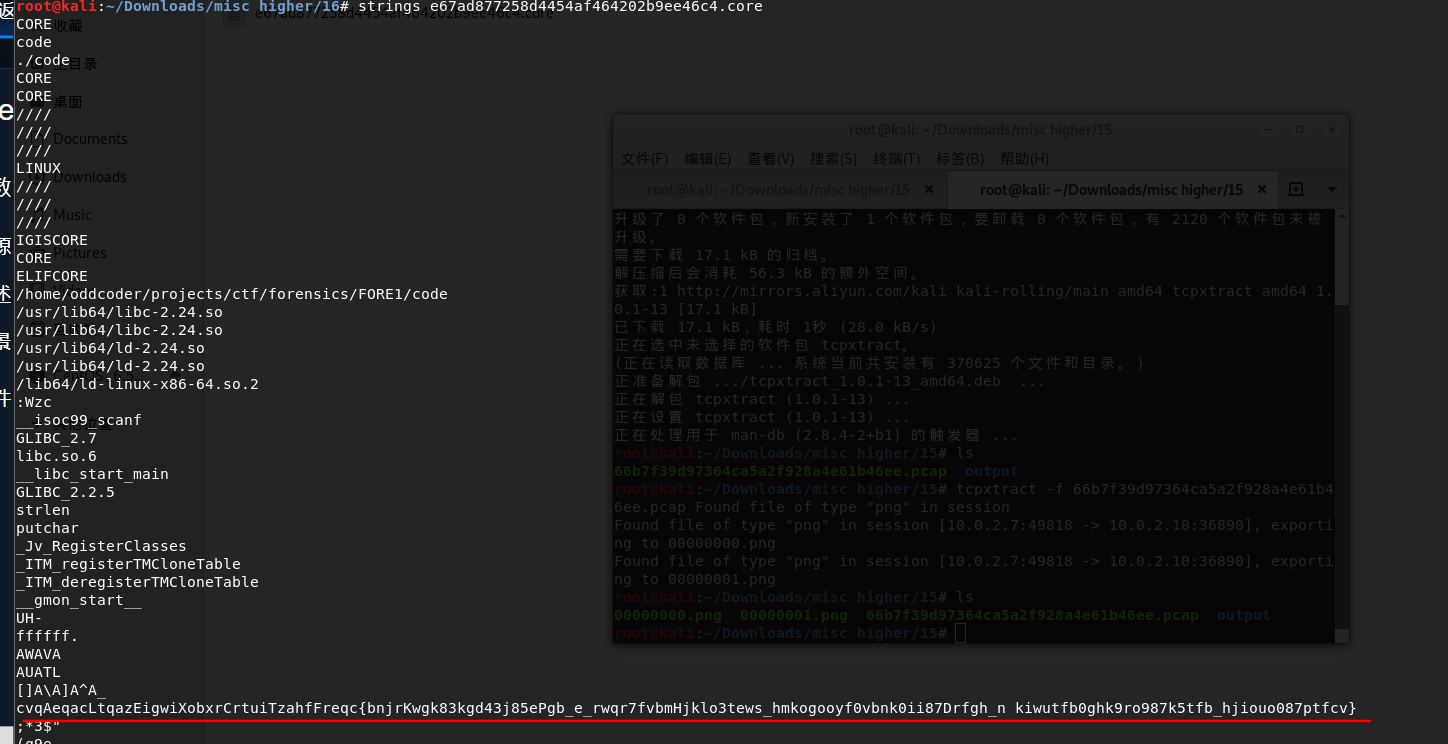

16.hit-the-core

下载后是.core文件,.core文件是Linux的文件,用命令查看,看到一段特殊的文段

17.

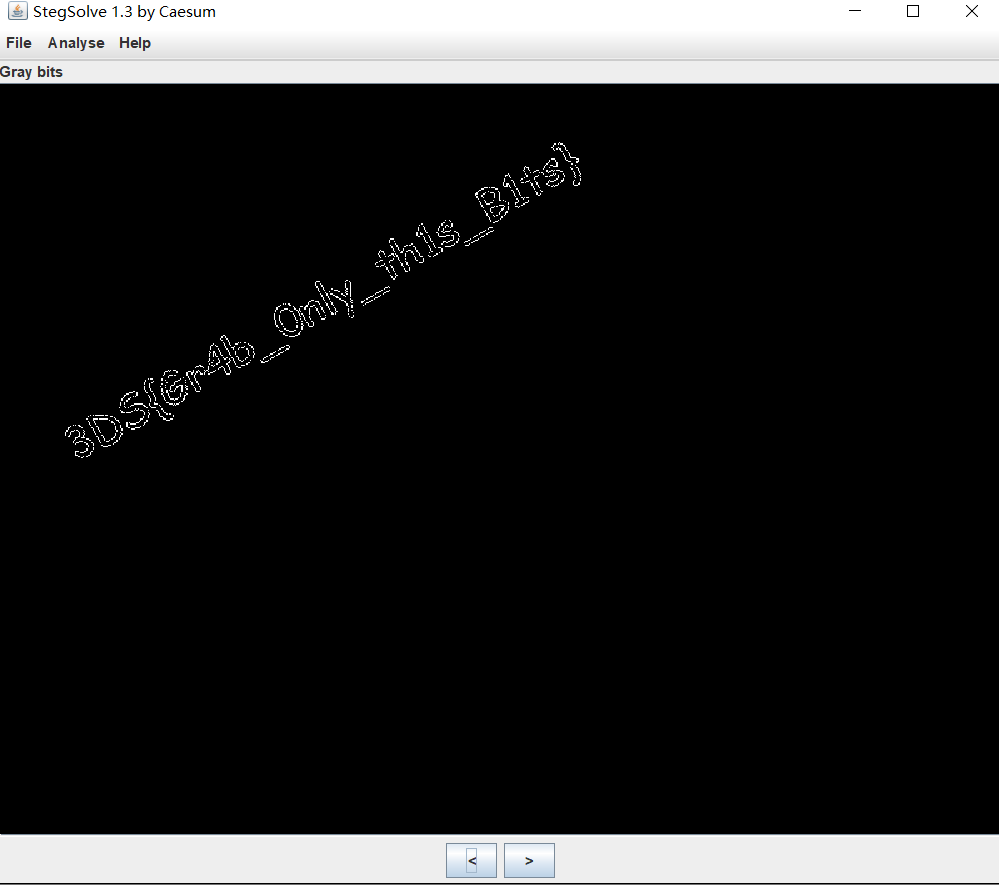

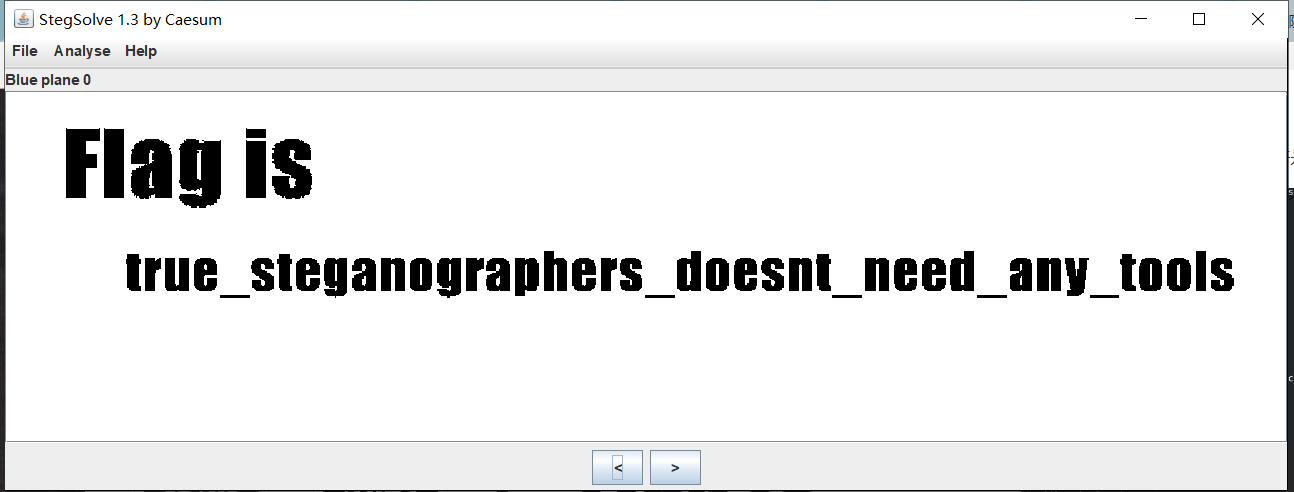

下载后是一张图片,用打开调试几下,即可看到flag

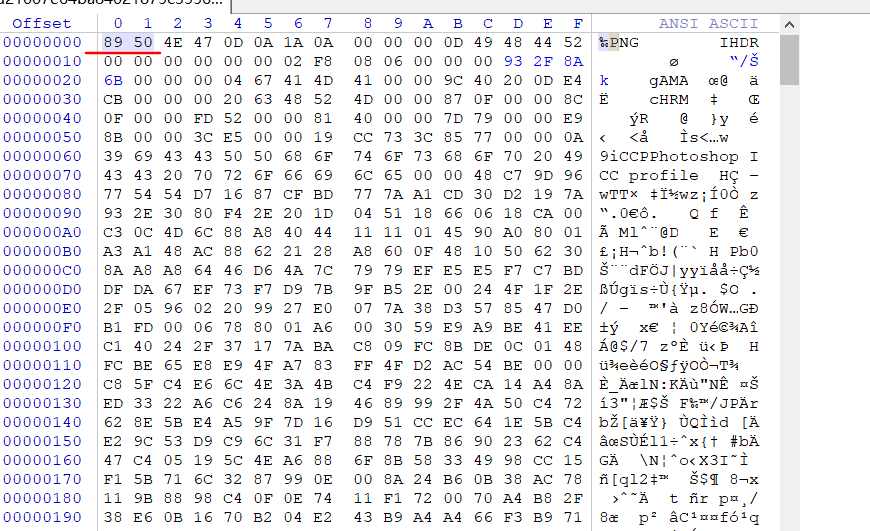

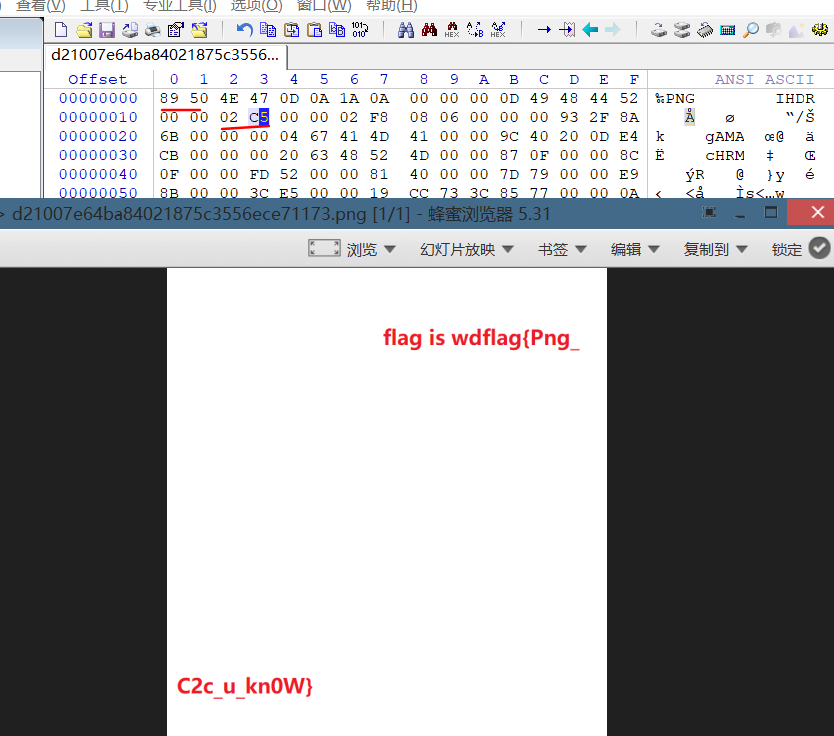

18.2-1

下载后是一张png图片,打开错误,用打开,发现png文件头错误进行修正后发现还是打不开。

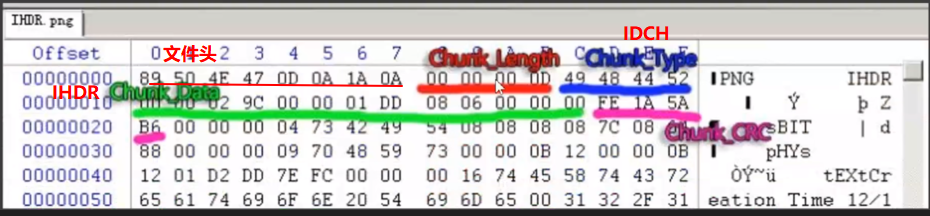

)这里涉及了png文件格式

(可变)剩余四字节为该png的CRC检验码,由从IDCH到IHDR的十七位字节进行crc计算得到。

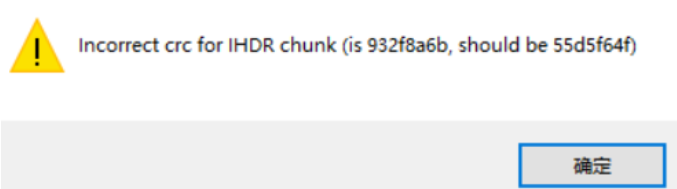

使用这个工具计算crc校验码

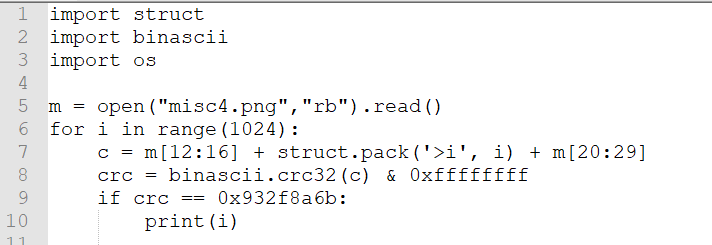

使用脚本跑出正确的宽709,在修改成十六进制为02c5。

19.János-the-

下载压缩吧解压后不知道是什么文件,用file命令查看下是zip文件,改文件后缀名zip,解压需要密码,进行密码爆破为fish,flag为flag{ev3n::y0u::?!}

20.pore

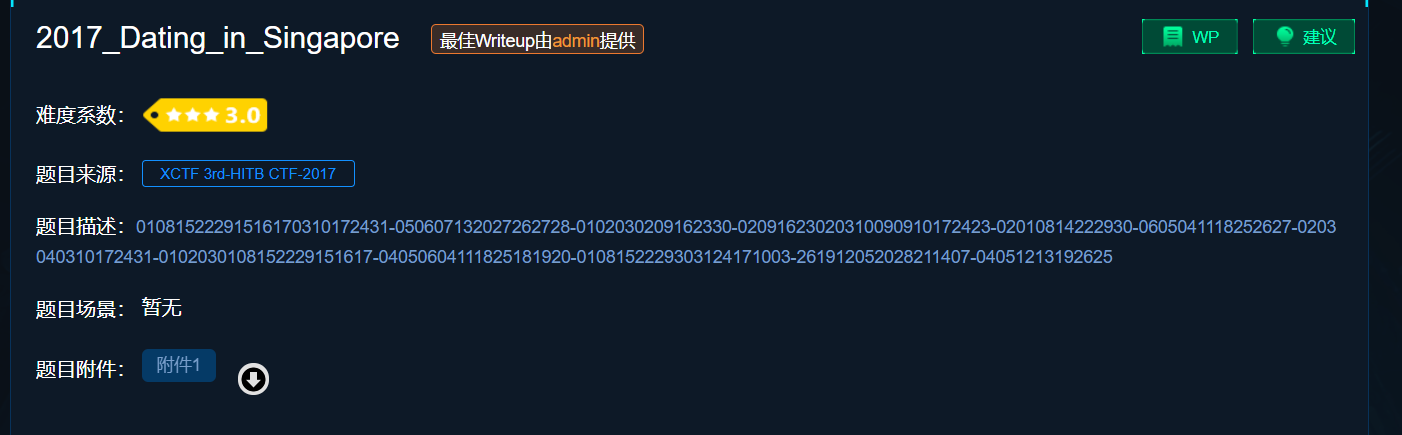

题目为新加坡2017日历,附件解压打开时一张2017新加坡的日历,根据给出的数字进行连线,可得flag

21神奇的

下载下来是一个流量包,用打开,搜索关键字flag,追踪数据流,这里搜索关键字没用,全部查看下来发现这里有flag,flag为sctf{},要多加一个o

22.4-1

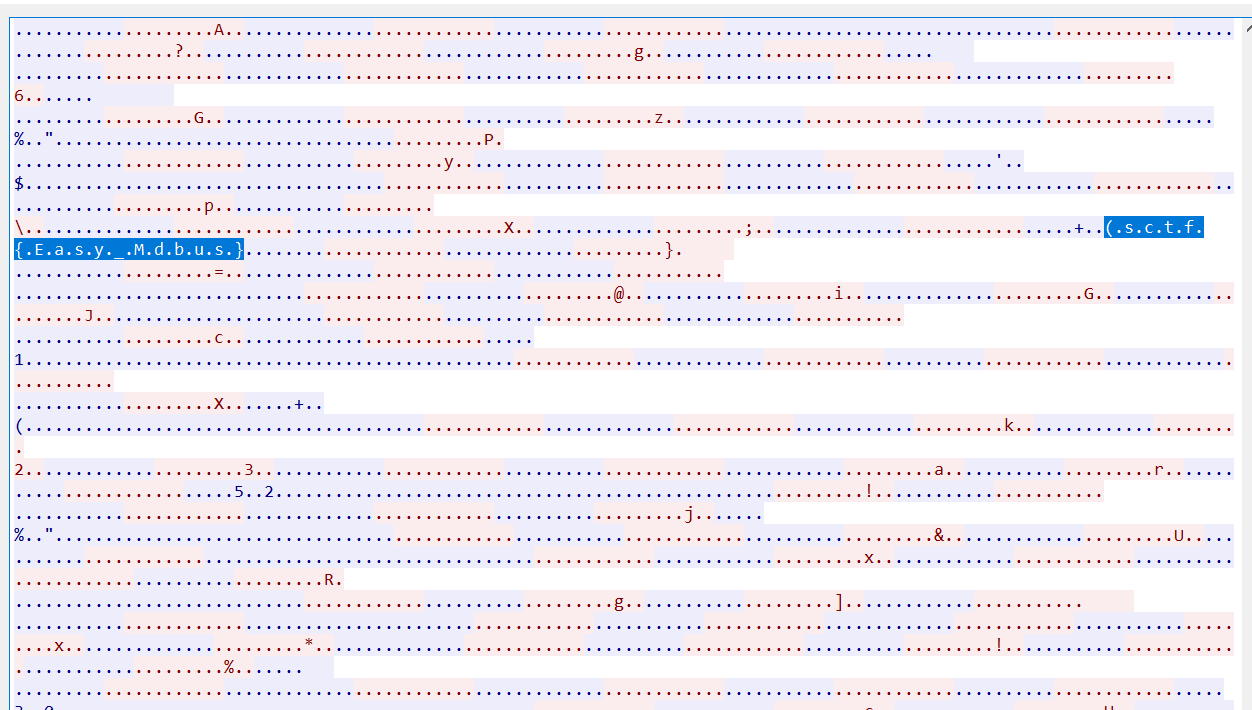

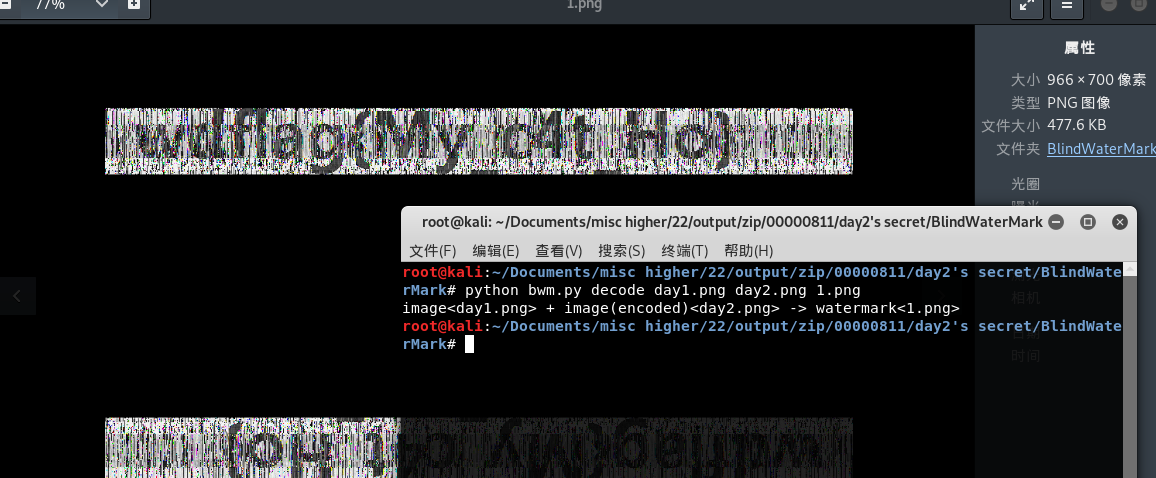

下载下来是一张图片,用查看一下,有点东西,分离出来两张图片,用盲水印攻击,加密脚本:

23.?

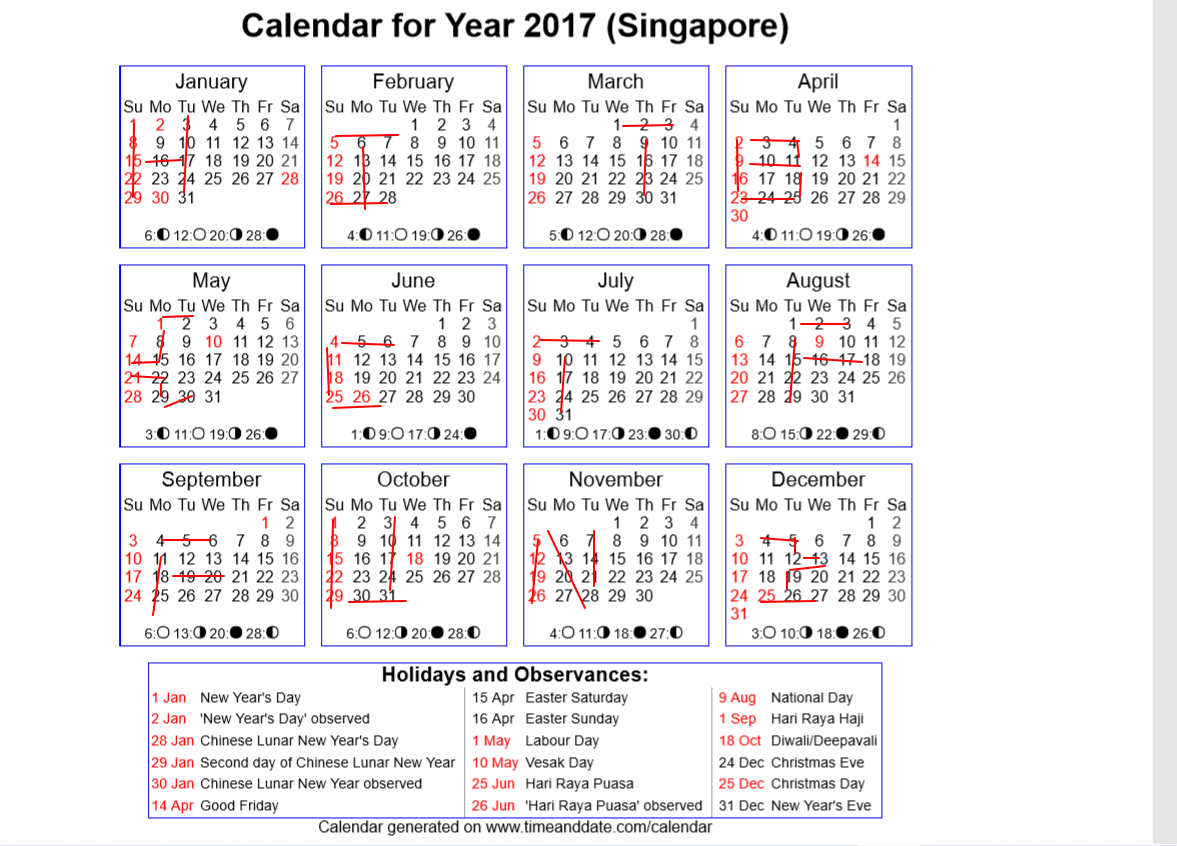

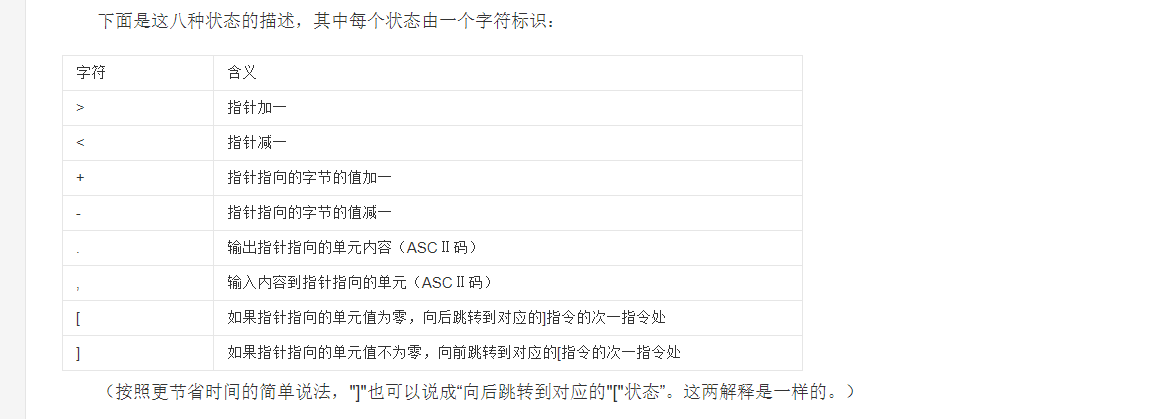

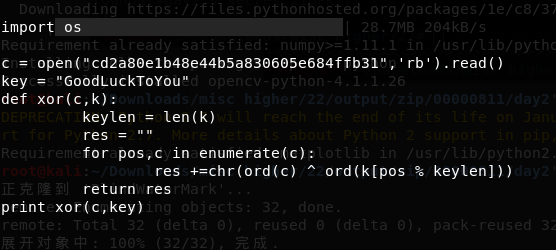

下载解压包解压得文件用记事本打开,看到得,+,-,.,[,]等符号组成得五角星,可以猜测是语言了,

到这个网站翻译为文本

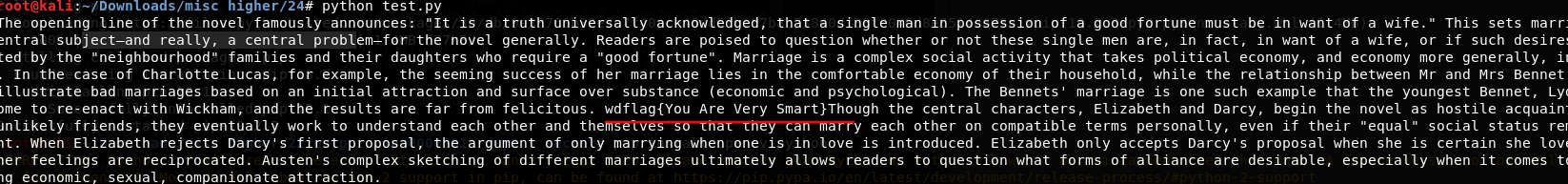

24.5-1

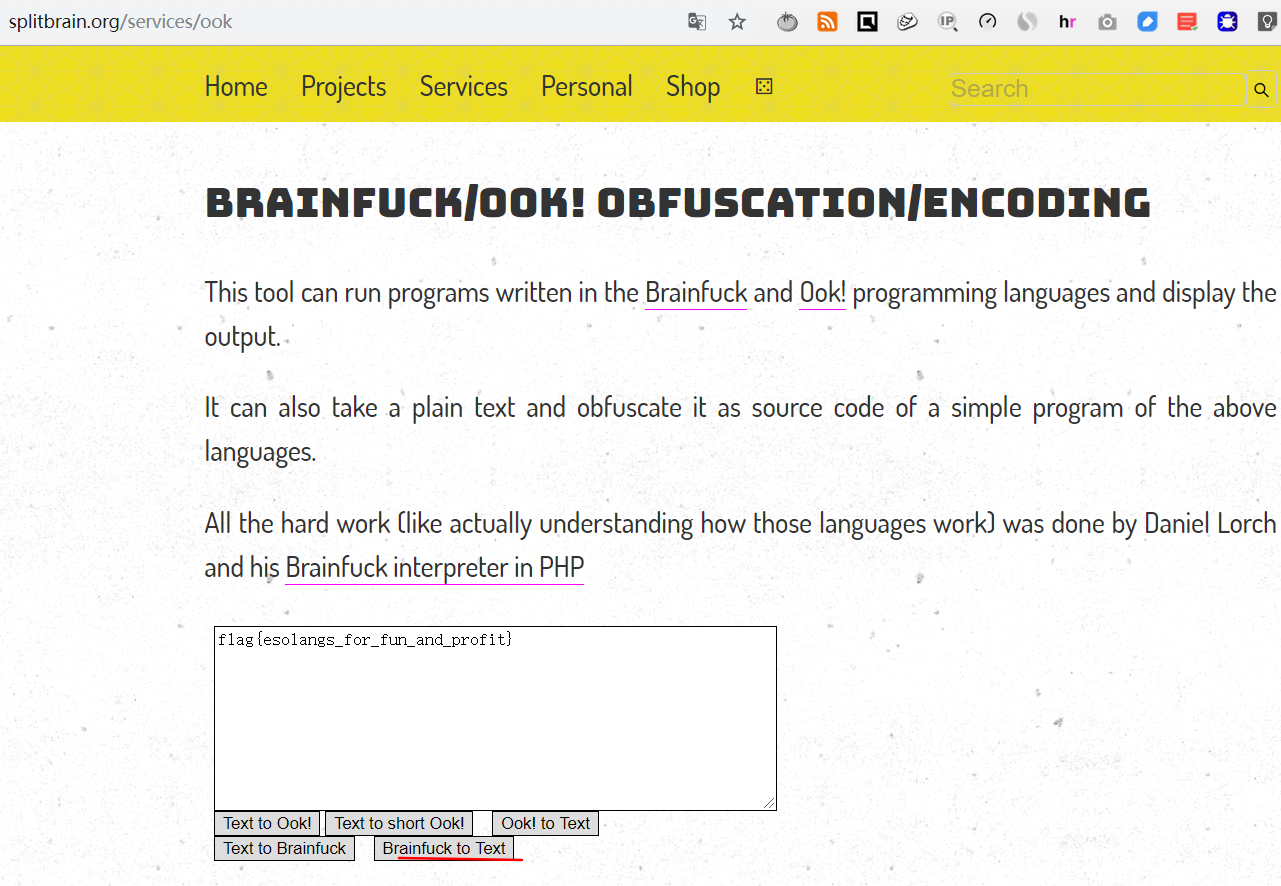

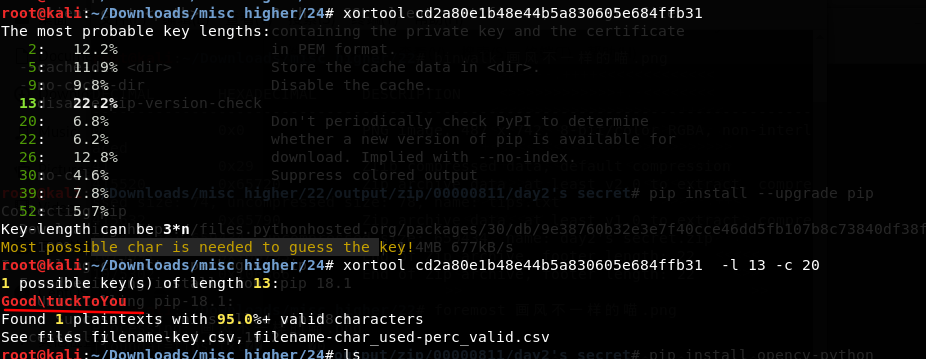

考察工具的使用,安装库pip2 ,猜测最有可能得密钥长度为13,

xortool cd2a80e1b48e44b5a830605e684ffb31 -l 13 -c 20 //-l 指定密钥长度 -表示出现频率最高的字符。

使用脚本解密出原文,flag为{You Are Very Smart}

25.

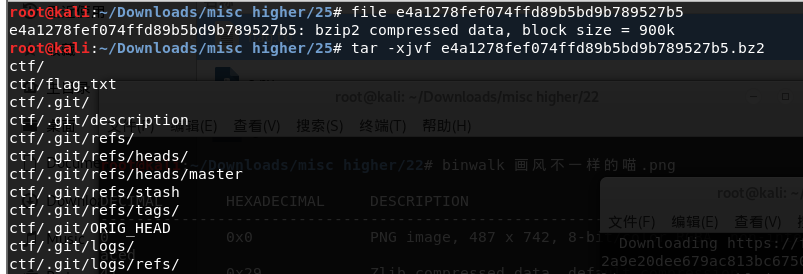

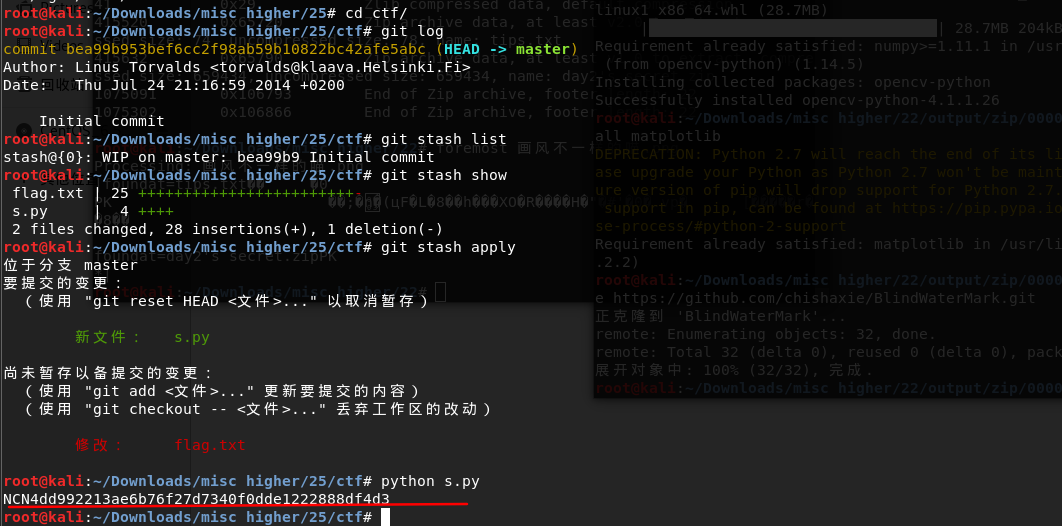

下载解压后不知道是什么文件,用file命令查看一下,是bzip2文件,修改文件后缀名为.bz2,解压文件

发现是git目录,里面有个flag.txt文件不过flag值.git log查看git日志,git stash list列出所有保存的进度列表,git stash apply恢复暂缓区的内容,有s.py文件,运行一下可以得到flag

26.3-1

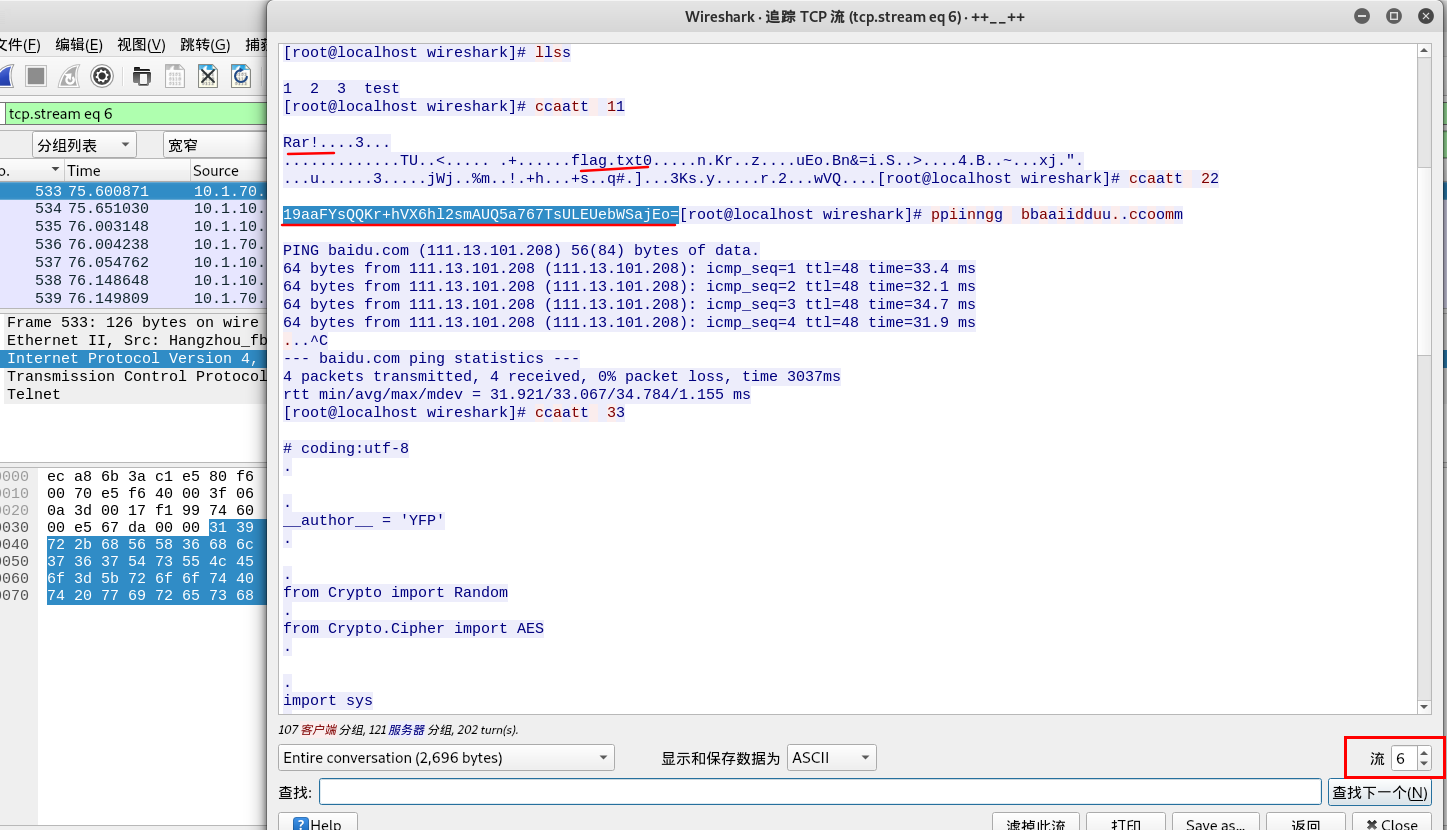

下载下来是rar压缩包,不过文件没有文件后缀名,查看得rar,添加.rar文件后缀名,提取压缩包出来时一个流量包,用打开,搜索flag关键字,追踪数据流,在第6个流可以看到flag.rar,编码