两天的笔记

HCIA --- 华为认证体系下初级网络工程师

HCIP --- 高级网络工程师

HCIE --- 专家级网络工程师

技术 --- 云存储 --- 百度网盘

--- 云计算 --- 分布式计算

计算机技术

抽象语言 --- 电信号

抽象语言 --- 编码 --- 应用层

编码 --- 二进制 --- 表示层

二进制 --- 电信号 --- 介质(硬件) 访问控制层

处理电信号 --- 物理层

通信技术

1946.2.14 --- 第一台电子计算机

1876年 --- 贝尔发明电话专利 --- 公共交换电话网 --- 电路交换 --- 1888年 阿帕网 --- 互联网

最早期的计算机网络 --- 对等网 --- 扩大 --- 扩大到互联网规模

1,节点数增多

2,延长传输距离

延长传输距离

RJ-45双绞线 --- 8根铜丝构成,两两相绞

超5类双绞线 --- , 100米 --- 信号衰弱

传输速率的计算公式 --- 100 / 8 * 0.85 = 10.625

屏蔽双绞线

非屏蔽双绞线

光纤 --- 光信号 --- 光导纤维

电 -- 光 --- 发光二极管,注入式激光二极管

光 -- 电 --- 光电二极管

单模 -- 注入式激光二极管 --- 信号畸变小

多模 -- 发光二极管

同轴电缆

放大器(中继器) --- 物理层设备 --- 5倍的传输距离

增加节点数

网络拓扑结构

1,直线型拓扑

2,环型拓扑

3,星型拓扑

4, 网状拓扑

5,混合型 --- 多环型拓补

性价比最高的 --- 星型拓补

集线器----HUB----物理层设备

符号表示:

可能问题:1、信息传递过程中冲突,导致损失(使用CSMA/CD----载波侦听多路访问/冲突检测----排队)

2、地址(1、全球唯一;2、格式统一

MAC地址(属于介质访问控制层)----芯片出厂时,厂家烧录进去的一个串号。48位二进制构成

物理地址(MAC地址):8C-F8-C5-44-3A-E5----为方便人类识别和区分,将二进制转化成十六进制

C:\Users\刘瀚澧>/all----win+r使用CMD窗口查询物理地址

原地址--寄件人:SMAC;目标地址--收件人:DMAC)

3、每一个端口都会收到信息,信息安全性较低

4、会产生冗余的垃圾信息,导致延迟较大

需求:1、无限延长传输距离

2、完全解决冲突----所有节点可以同时收发数据

3、实现单播----一对一的通信

4、增加端口密度

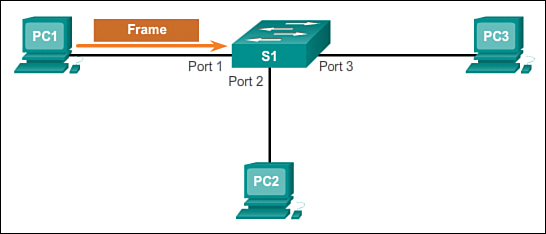

交换机----二层设备

符号表示:

优势:将电信号转化为二进制数据

转发原理:

交换机的转发原理 --- 数据来到交换机,交换机会先看数据中的源MAC地址,之后,将源MAC地址和进入接口 的对应关系记录在本地的MAC地址表中。之后,再看目标MAC地址,根据目标MAC地址查看本地的MAC地址表,如果MAC地址表中存在记录,则直接按照记录从对应接口发出,实现单播。但是,如果MAC地址表中没有 记录,则需要泛洪 --- 将数据从除了进入接口以外剩余所有接口均发送一遍。

泛洪范围:交换机的所有接口

在交换机MAC地址表中,一个接口可以对应多个MAC地址,一个MAC地址只能对应一个接口

MAC地址泛洪攻击

MAC老化时间----300s内没有信息交互会自动删除

电脑结构:物理层----介质访问控制层----网络层----表示层----应用层

路由器

1、隔离泛洪范围

2、转发

IP----互联网协议----IPv4----32位二进制构成----2的32次方(约43亿)个IP地址---点分十进制(用八位二进制转化为十进制表示)

----IPv6----128位二进制构成----2的128次方----开启万物互联

进制转化

二进制 十进制----加

十进制 二进制---凑