记一次Linux挖矿程序解决经历

注意:线上当时没截图,以下截图均为解决问题后截取的。

使用top命令可看到CPU使用180%~200%。

$ top

使用free -m 查看内存使用情况,此时内存并没多少占用。

$ free -m

系统符合被挖矿特征,同时阿里云控制台也检测到疑似被挖矿程序入侵。

首先通过top命令可以查看到进程的pid:

可以通过ls -l /proc/xxx/exe命令查找到进程对应资源的位置,xxx表示进程的pid。

# xxx为pid

$ ls -l /proc/xxx/exe

查找到文件位置之后,就可以kill掉问题进程:

# pid为问题进程的pid

$ kill -9 pid

此时可以去对应的资源路径删除对应的资源,但是木马文件一般删除不掉,因为修改了属性。

扩展知识点: 和

和用来改变文件、目录属性和查看这种文件属性;chmod只是改变文件的读、写、执行权限,更底层的属性控制是由来改变。

文件隐藏属性

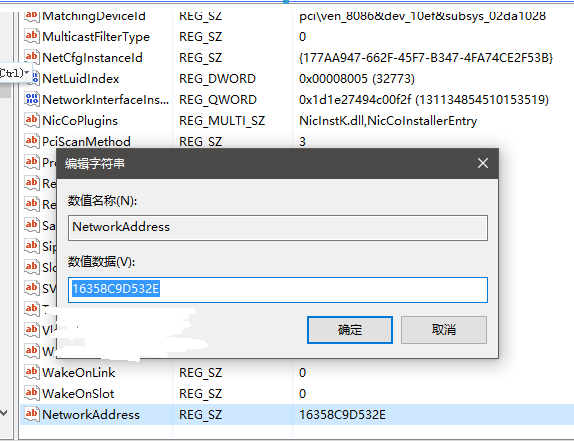

此时通过命令查看文件权限:

# fileName为文件名称

$ lsattr fileName

这个是正常的文件,当时病毒文件还有a、i属性,所以不能直接使用他们rm -rf删除。

如下图:

删除文件前必须先需要去除a、i属性,所以使用命令去除属性。

# fileName为文件名称

$ chattr -a fileName

$ chattr -i fileName

但此时很意外,居然提示:

刚开始还以为是真的权限不足,到处去查权限,走了不少弯路。后台才发现,这病毒作者真狗!

查看位置:

$ whereis chattr

查看文件内容:

$ cat /usr/bin/chattr

!!!

知道这作者有多那啥了吧。后来找到另外一个正常系统的文件,想把正常内容替换到病毒文件中。

但是!文件也被设置了a、i隐藏属性!这…这不是套娃了嘛。

再后来将正常的文件重命名为,复制到问题系统的/usr/bin/中,再使用

$ chattrNew -a chattr

$ chattrNew -i chattr

就可以删除文件了,

$ rm -rf /usr/bin/chattr

然后再将文件重命名为:

$ mv /usr/bin/chattrNew /usr/bin/chattr

现在,命令就可以正常使用了!

再使用命令去掉病毒文件的a、i属性:

$ chattr -a fileName

$ chattr -i fileName

现在就可以删除病毒文件了!大功告成!